安全专家发现 macOS 26.4.1 高危提权漏洞,AI 助力破解苹果最强防护

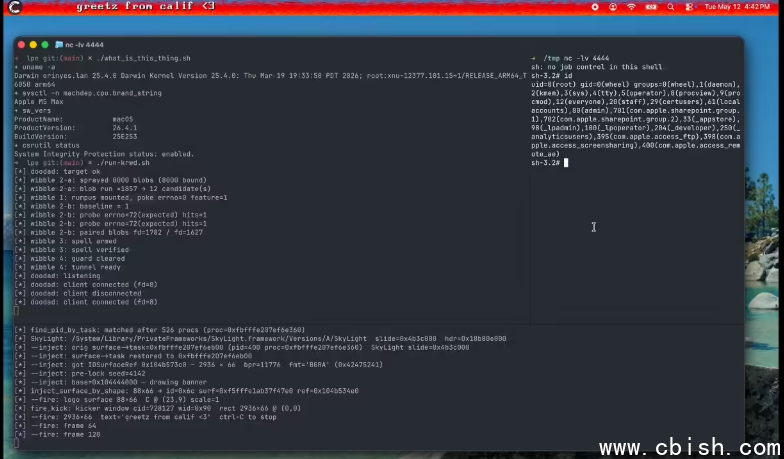

近日,安全研究人员公布了一项震惊业界的发现:通过结合人工分析与人工智能辅助,成功在苹果最新版 macOS 26.4.1 系统中定位并利用了一个可提权至 root 的严重漏洞。该漏洞可让攻击者从普通用户账户直接获取系统最高权限,绕过苹果为 Apple Silicon 芯片设备专门设计的 Memory Integrity Enforcement(MIE)硬件级安全机制——这在过去被认为是几乎不可攻破的防线。

此次研究由安全公司 Calif 的团队主导,他们从一个无特权的本地账户出发,仅凭两个看似普通的系统缺陷,构建出一条完整的提权链。一旦成功利用,攻击者不仅能读取用户敏感文件、修改系统核心配置,还能静默安装后门程序,在设备重启后仍保持长期控制,对个人隐私和企业数据构成直接威胁。

苹果的“铜墙铁壁”被撕开一道口子

MIE(内存完整性强制)是苹果自 M1 芯片起逐步推行的核心安全技术,它通过硬件层面限制内核内存的可执行权限,有效阻止了长期以来困扰 macOS 的“代码注入”和“ROP 攻击”等主流利用方式。此前,即便是顶级安全团队,也从未在公开报告中成功绕过 MIE 的完整防护。

此次突破的关键,在于研究人员没有依赖单一漏洞,而是将两个低危的内核信息泄露与权限校验缺陷串联起来,形成“组合拳”。其中,一个漏洞用于获取内核内存布局,另一个则用于伪造合法内核对象,最终实现权限提升。整个过程精准避开 MIE 的检测逻辑,堪称一次教科书级别的高级攻击链构建。

AI 不是替代者,而是加速器

不同于以往“纯人工逆向”的漫长过程,研究团队在分析内核符号、比对补丁差异、生成利用代码片段时,引入了 Anthropic 的 Claude Mythos 模型作为辅助工具。但请注意:AI 并未“自主发现”漏洞,而是帮助研究人员快速筛选出可疑的内核函数、预测可能的内存偏移、甚至生成了数十种可能的利用路径供人工验证。

“我们不是在让 AI 攻击系统,而是在让它帮我们更快地看懂系统。”团队负责人表示,“过去分析一个内核模块要花几周,这次只用了五天就完成从发现到验证的全过程。AI 把我们从重复劳动中解放出来,聚焦在真正需要人类判断的环节。”

漏洞尚未公开,苹果已收到通报

目前,该漏洞尚未公开编号(CVE),也未发布任何利用代码或技术细节。研究团队已于4月底向苹果安全团队提交完整报告,并配合其进行复现与修复评估。苹果方面尚未回应,但根据以往流程,若确认为高危漏洞,通常会在数周内发布紧急更新。

值得注意的是,目前受影响的系统为 macOS 26.4.1,该版本尚未面向公众发布,仅在开发者预览版中出现。这意味着普通用户暂时不会受到直接威胁。但专家警告:一旦正式版上线,若未及时修复,数百万搭载 Apple Silicon 的 Mac 设备将面临风险。

用户该如何应对?

尽管当前漏洞仅存在于测试版,但安全专家建议所有 Mac 用户采取以下措施:

- 避免安装非官方发布的 macOS 预览版,尤其是企业用户和敏感行业从业者;

- 保持系统自动更新开启,苹果一旦发布安全补丁,请立即安装;

- 启用“系统完整性保护(SIP)”和“防火墙”,减少攻击面;

- 警惕来历不明的安装包、脚本或越狱工具,它们往往是提权攻击的入口。

此次事件再次证明:再严密的硬件防护,也无法完全抵御有组织、有智慧的攻击。真正的安全,永远是人与技术协同的成果,而非单一技术的孤岛。