潜伏18年的致命漏洞被发现,全球近三分之一网站面临风险

一个隐藏了整整18年的严重安全漏洞,近日被一家名为 depthfirst 的初创公司意外发现。该漏洞编号为 CVE-2026-42945,影响所有从 2008 年发布的 NGINX 0.6.27 到 1.30.0 版本,覆盖全球约三分之一的网站。攻击者可利用此漏洞远程执行任意代码,直接接管服务器,风险等级高达 CVSS 9.2(严重)。

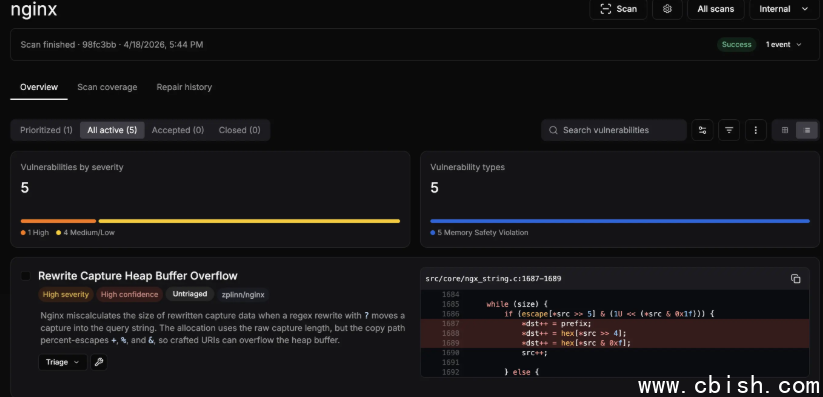

这个漏洞藏身于 NGINX 的 rewrite 模块中,根源在于脚本引擎在处理“rewrite”与“set”指令协同时的两阶段内存管理缺陷,最终导致堆缓冲区溢出。简单来说,只要攻击者构造一条特殊的请求,就能让服务器崩溃,甚至直接运行恶意代码——而这一切,无需登录、无需权限,只需一个网络请求。

谁在用 NGINX?受影响的规模远超想象

NGINX 是互联网的基础设施之一。根据 Shodan 和 Censys 的最新数据,全球目前仍有超过 1900 万个公开暴露的 NGINX 实例,其中:

- 美国:约 5340 万(含历史累计部署)

- 中国:约 2540 万

- 德国、英国、日本、俄罗斯、法国等国家也均在前十大受影响名单中

这些数字不仅包括企业官网,更涵盖大量电商、银行、政府门户、云服务商的边缘节点。许多系统长期未更新,甚至仍在运行十年前的旧版本。更令人担忧的是,漏洞的利用代码(PoC)已在黑客论坛和 GitHub 上公开流传,意味着攻击者无需高深技术即可发起攻击。

漏洞是如何被发现的?不是AI“神技”,而是耐心+新方法

depthfirst 团队并非靠什么“超级AI”一夜破案。他们做了一件很多安全公司早已放弃的事:重新审视那些“没人敢碰”的老旧代码。

传统扫描工具大多依赖已知模式匹配,对复杂逻辑交互无能为力。而 depthfirst 的工程师们,花了数月时间手工构建了一套针对 NGINX 配置解析逻辑的模糊测试框架,结合真实流量回放,模拟了上百万种极端配置组合。他们在一次夜间自动化测试中,偶然触发了异常内存行为,最终定位到 rewrite 模块中的内存越界写入。

整个过程耗时6小时,但背后是团队对 NGINX 源码长达两年的深入研究。他们不是在“用AI找漏洞”,而是在“用人的方式,用机器加速人”。

这次发现的不只是一个漏洞,而是揭示了一个长期被忽视的事实:我们对基础软件的信任,建立在无人审计的假设之上。许多关键组件,几十年来从未有人系统性地重新检查过。

现在该怎么办?立即行动,别等被黑

NGINX 官方已在 2026 年 5 月 14 日紧急发布补丁:

- 开源版:升级至 1.31.0 或 1.30.1

- 商业版 NGINX Plus:升级至对应最新版本(参考官方公告)

特别提醒:如果你的配置中同时使用了 rewrite 和 set 指令(常见于URL重写、动态路由、CDN跳转场景),请立即审查并升级。即使你认为“我们没开rewrite”,也要检查是否由第三方模块、WAF、或云服务商默认启用。

目前,已有多个大型云平台(如 AWS CloudFront、阿里云CDN、Cloudflare)确认已自动推送补丁,但自建服务器、私有云、嵌入式设备(如路由器、智能网关)仍存在巨大风险。

别再相信“没被攻击过就安全”

这个漏洞之所以能潜伏18年,不是因为它太隐蔽,而是因为没人愿意花时间去查。

2014年的Heartbleed、2021年的Log4j,都是类似的故事:一个简单错误,影响全球,代价惨重。我们总以为“别人会管”,但现实是,没人有责任为你维护基础设施的安全。

今天,你可以花10分钟升级版本,也可以等明天被勒索软件锁住服务器、客户数据泄露、公司信誉崩塌。

别等了。立刻检查你的 NGINX 版本。现在。