5月13日,F5发布安全公告,指出采用异步事件驱动架构的Web服务器Nginx存在安全漏洞CVE-2026-42945,问题出现在ngx_http_rewrite_module组件中。

当rewrite指令后接rewrite、if或set指令,并使用未命名的Perl兼容正则表达式(PCRE)提取包含问号的替换字符串时,就会触发该漏洞。未经身份验证的攻击者可通过发送特制的HTTP请求,在特定条件下引发内存缓冲区溢出,导致Nginx进程崩溃并重启。若系统关闭了地址空间布局随机化(ASLR)保护机制,攻击者可能进一步执行任意代码。

目前CVE-2026-42945的CVSS v4.0风险评分为9.2分,影响Nginx Plus R32至R36、Nginx开源版、Nginx实例管理器、Nginx Ingress控制器等平台。F5已发布补丁更新。

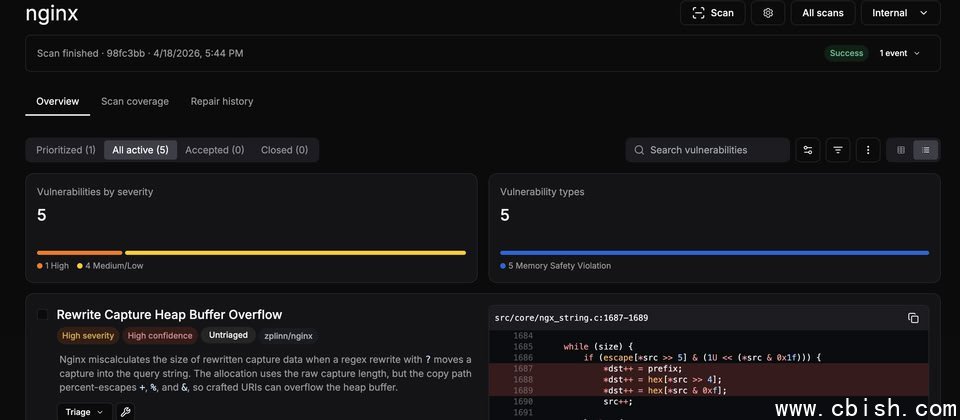

通报该漏洞的网络安全公司Depthfirst表示,该漏洞自18年前的0.6.27版本起就已存在,影响1.30.0版本之前的Nginx。漏洞根源在于脚本引擎执行过程分为两个步骤,当替换字符串中包含问号时,可能触发该问题。该公司已公布概念验证代码(PoC)。Depthfirst于4月下旬发现该漏洞并通报F5,经确认后获得CVE编号。除CVE-2026-42945外,另外三个有效漏洞为CVE-2026-42946、CVE-2026-40701和CVE-2026-42934。