自3月下旬起接连发动供应链攻击的黑客组织TeamPCP,在三次攻击安全公司Checkmarx后,又发现其他NPM包被这些黑客渗透,传播蠕虫程序。

安全公司StepSecurity发现最新一波蠕虫程序Mini Shai-Hulud的攻击行动。TeamPCP针对网页应用框架TanStack的GitHub Actions发布流程,利用劫持的OIDC令牌(token),发布了恶意的TanStack Router NPM包。与此前攻击不同的是,此次被渗透的包竟具备软件供应链安全框架SLSA第3级来源证明,使得Mini Shai-Hulud成为首个能生成有效来源证明且有明确记录的NPM蠕虫。值得注意的是,Mini Shai-Hulud已从TanStack扩散,影响了UiPath、DraftLab及其他维护者的包。

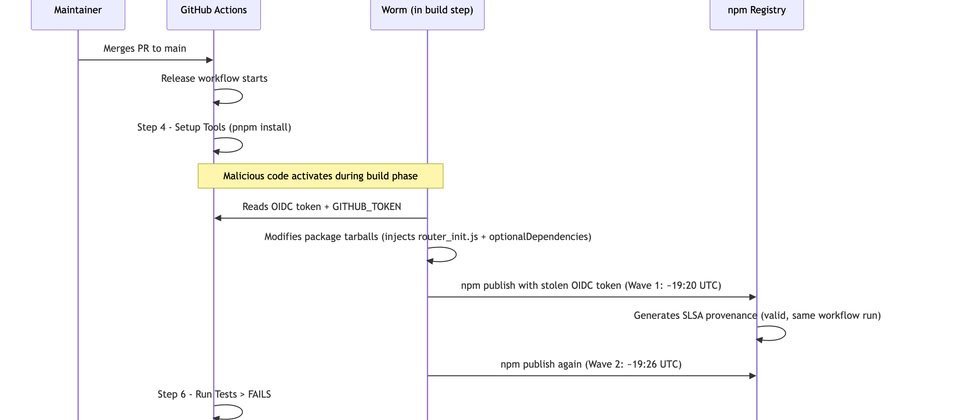

针对黑客渗透TanStack的过程,StepSecurity指出大致可分为三个环节:首先,黑客在GitHub分叉中暂存恶意载荷,然后注入到已发布的NPM包tarball文件中,最后他们劫持项目的CI/CD流水线,发布具备有效SLSA来源证明的恶意版本。