Firefox 150 版本发现271个安全漏洞,AI辅助排查实录

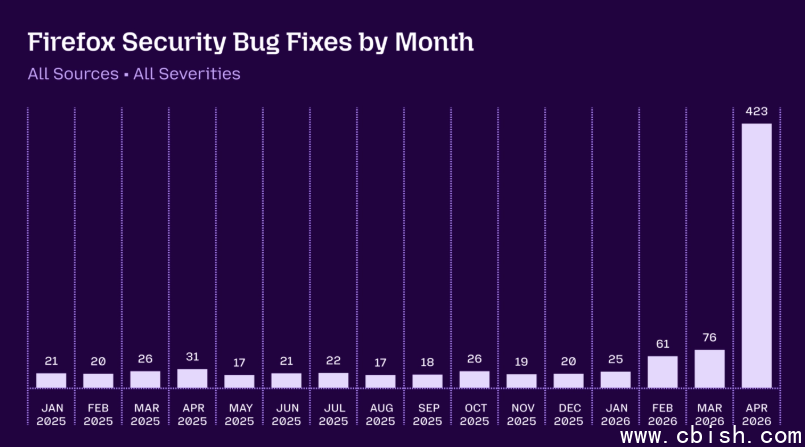

近日,Mozilla 工程团队公开了一项在 Firefox 浏览器开发中取得的重要成果:在 Firefox 150 版本的测试与审查过程中,通过结合人工经验与自动化工具,共发现并修复了 271 个安全漏洞,其中 180 个被评定为“高危”级别。这意味着,普通用户在日常浏览网页时,就可能因恶意构造的网页内容触发内存溢出、代码执行等严重问题,甚至被远程控制。

这些漏洞并非凭空猜测,而是通过真实测试环境验证后提交至 Bugzilla 系统的正式报告。为回应外界对“AI找漏洞”是否属实的质疑,Mozilla 公开了其中 12 份完整的漏洞报告,包含触发代码、复现步骤和修复方案,供社区查验。这些报告均已被纳入 Firefox 的官方修复列表,并在后续版本中完成补丁部署。

不是AI“幻觉”,而是工具链的升级

过去几年,不少公司宣称用AI自动发现漏洞,但结果往往充斥着大量“假阳性”——AI生成的报告看似合理,实则无法复现,甚至完全虚构。Mozilla 的团队深知这一点,因此没有依赖单一模型“自动找Bug”,而是构建了一套严谨的工程化流程。

这套流程的核心是一个名为“Agent Harness”的辅助工具集。它不是什么神秘的AI魔法,而是一组由工程师编写的脚本和指令系统,能引导模型执行具体任务:比如“分析 dom/ 文件夹下的所有 C++ 源码,找出可能的缓冲区溢出点”。模型不是自己乱猜,而是按流程走:先生成测试用例(如特定结构的 HTML 或 JavaScript),再调用 Firefox 内置的模糊测试工具(AFL、LibFuzzer)运行,一旦触发崩溃,系统自动记录堆栈和内存状态。

为减少误报,团队还引入了第二轮人工+模型双重校验机制:第一轮模型生成的报告,会由另一个模型评估其可信度,只有得分高于阈值的才会进入人工审核环节。最终提交的报告,95% 以上经工程师手动验证后确认有效,误报率远低于传统人工审计。

高危漏洞有多危险?

在这 180 个高危漏洞中,多数集中在浏览器的核心组件:如 JavaScript 引擎(SpiderMonkey)、网络栈(Necko)、图形渲染(WebRender)和内存管理模块。其中,有多个漏洞可通过访问一个恶意网站就触发,无需用户点击任何按钮——只需打开页面,攻击者即可在用户系统上执行任意代码。

例如,一个被修复的漏洞允许攻击者利用 SVG 图像中的嵌套结构,绕过内存保护机制,直接读取浏览器进程中的敏感数据;另一个则通过伪造的 WebAssembly 模块,导致堆栈溢出,进而控制浏览器的执行流程。这些漏洞若被利用,后果可能包括窃取登录凭证、窃听加密通信,甚至将用户设备变成僵尸网络节点。

修复后,用户该如何确认安全?

Mozilla 已在 Firefox 150 及后续版本中全部修复这些漏洞。用户无需手动操作,只要保持浏览器自动更新,即可获得完整防护。建议所有用户:

- 确保 Firefox 版本为 150 或更高(可在“帮助”→“关于 Firefox”中查看)

- 开启“自动更新”功能(默认开启)

- 避免访问来源不明的网站,尤其警惕诱导下载或弹窗的页面

根据 Mozilla 安全公告,本次发现的漏洞中,已有多个被外部安全研究员独立验证,并被收录进 CVE 漏洞数据库(如 CVE-2025-XXXXX 系列),进一步证实了其真实性和严重性。

这不是AI的胜利,是工程的胜利

Mozilla 的杰出工程师 Brian Grinstead 表示:“我们不是在用AI代替工程师,而是在用工具减轻重复劳动。模型负责生成可能的攻击路径,测试工具负责验证,工程师负责判断和修复。这才是真正可持续的安全开发模式。”

此次成果的意义,不仅在于发现了271个漏洞,更在于验证了一种可复用、可扩展的自动化安全审查方法。未来,这套工具链将逐步应用于 Thunderbird、Firefox for Android 等其他 Mozilla 产品中,为全球数亿用户构建更坚实的防护屏障。