上个月,安全公司Malwarebytes揭露了一个冒充Claude的钓鱼网站,黑客借此传播远程控制木马PlugX。本周,又有新的调查结果公布,揭示了更多细节。

安全公司Sophos指出,由于黑客的攻击链与PlugX的活动存在多个相似特征,起初他们认为这起假冒事件属于PlugX攻击。但进一步调查后发现,黑客使用了一种此前从未出现的后门程序,该公司将其命名为Beagle。在此过程中,黑客利用第一阶段载荷DonutLoader将其加载。根据黑客无意中泄露的Cloudflare源凭证,该假冒Claude网站的服务器可能早在今年3月就已搭建。

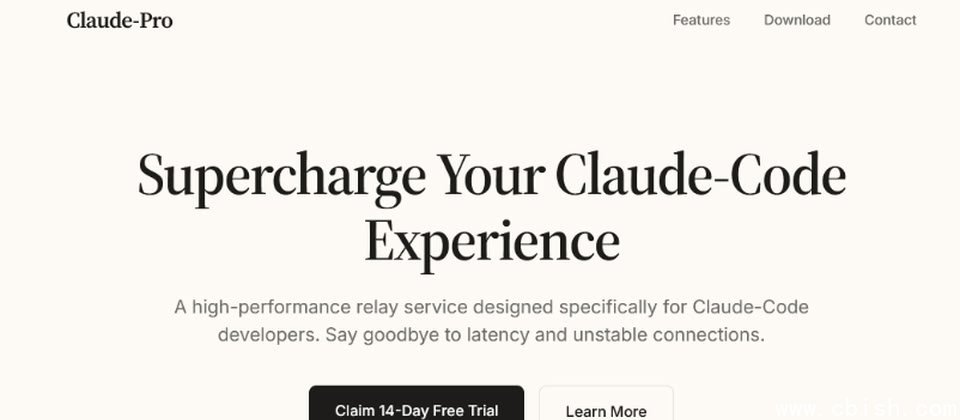

黑客疑似通过恶意广告或SEO投毒(SEO Poisoning)诱导用户访问假冒网站claude-pro[.]com,声称提供专业版应用Claude-Pro Relay。一旦用户点击下载按钮,便会下载一个505 MB的压缩文件Claude-Pro-windows-x64.zip。若用户执行安装程序,电脑就会被植入Beagle后门。该后门具备多项功能,包括执行攻击者下发的指令、上传或下载文件、创建文件夹、重命名文件以及列出所有文件夹内容。