安全公司CTM360发布安全研究报告,揭露名为FEMITBOT的诈骗基础设施。攻击者滥用Telegram Mini Apps和Telegram Bot,在Telegram内构建假冒加密货币、金融、AI、流媒体和加密货币矿池的交互页面,诱导用户投入资金,部分网站还会提供Android APK文件分发恶意程序。

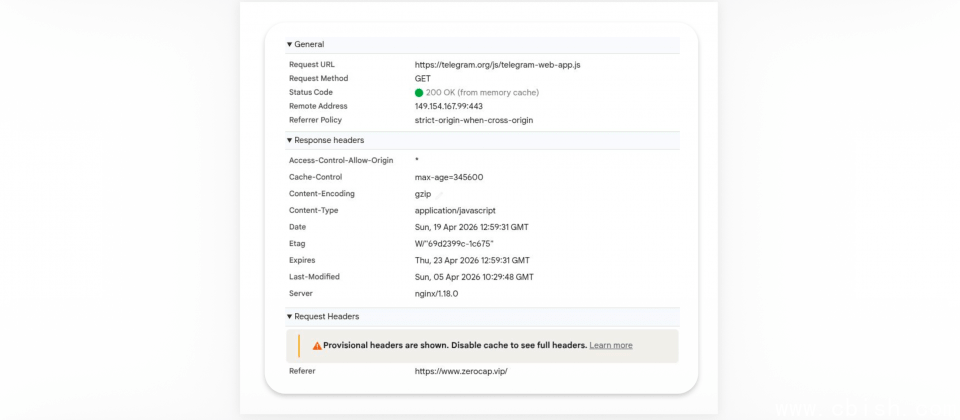

研究人员指出,Telegram Mini Apps是Telegram内的轻量化网页应用,支持登录、支付与互动功能。攻击者利用这种无需离开Telegram的使用体验,通过机器人(Bot)诱导用户启动Mini App,再在Telegram内置的WebView中加载攻击者控制的网站,使假冒服务看起来像是在Telegram内部正常运行。

CTM360将这套基础设施命名为FEMITBOT,原因是研究人员在多个相关域名与Telegram Mini Apps中,发现一致的API响应内容“Welcome to join the FEMITBOT platform”。研究人员推测,不同的诈骗活动可能共用同一套后端架构,而非彼此独立的钓鱼网站。

FEMITBOT的运作方式偏向模块化部署,相关基础设施包括60个以上仍响应有效JSON的活跃域名、146个以上Telegram Bot、15个以上视觉模板、25个以上JavaScript代码包、100多组广告追踪码标识符,并涉及30个以上被冒用的品牌,包括BBC、Netflix、Binance、OKX、Nvidia和Circle等品牌或服务名称。

FEMITBOT的攻击流程通常从社交媒体广告、Telegram邀请或被动收入话术开始,当受害者进入Bot后,Mini App会加载虚假平台页面,前端再根据后端设定套用不同品牌外观。页面会显示虚假的实时收益、挖矿速度或限时名额,当受害者尝试提现这些虚假收益时,再要求以小额首笔存款激活账户,或完成邀请他人的社交任务。

FEMITBOT相关活动整合了Meta与TikTok的广告追踪码,用于记录页面浏览、注册、首次存款或再次存款等事件,攻击者会利用这些数据,评估不同诱导页面与流量来源的效果,并调整诈骗流程。

研究人员发现部分网站包含控制显示App下载功能的标志,启用后,网站会提供Android APK文件,诱导用户侧载安装。这些APK的文件名会被设计成类似合法应用,或采用不易引起怀疑的随机名称,并托管在与API相同的域名下,以保持TLS证书有效,避免浏览器出现混合内容警告。