广泛使用的开源安全监控平台Wazuh存在CVSS风险评分为9.9的重大漏洞,攻击者可借此在受害网络中横向移动、覆盖系统文件并执行任意代码。

Wazuh是一个提供威胁防御、检测与响应的免费开源平台,可监控本地部署、虚拟化、容器化及云环境,具备入侵检测、日志分析、文件系统监控、漏洞检测、配置评估、事件响应及合规性审计等多种IT安全管理所需功能。

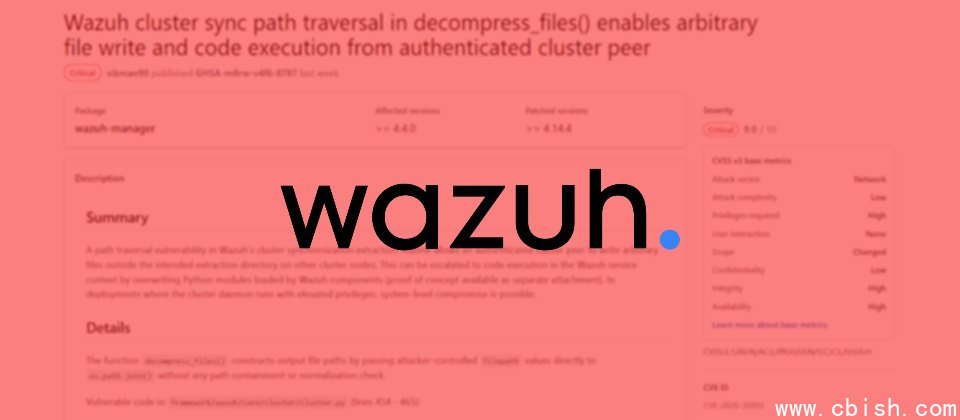

最新漏洞编号CVE-2026-30893存在于Wazuh集群同步抓取流程中的路径遍历漏洞,原因是系统未能正确限制文件抓取的目录路径。经过身份验证的集群用户可突破预设目录限制,在其他集群节点上写入任意文件。

此外,攻击者还可通过覆盖Wazuh组件加载的Python模块,植入恶意代码。一旦被加载执行,即可在Wazuh服务进程中执行任意代码。在集群进程拥有高权限的环境中,这可能导致系统级入侵。

虽然由GitHub担任的CVE编号分配机构(CNA)将CVE-2026-30893的风险评分定为9.0,但美国国家标准与技术研究院(NIST)在其NVD数据库中将其评级定为9.9。

CVE-2026-30893影响Wazuh 4.4.0至4.14.4版本。Wazuh项目已发布4.14.4版本修复此漏洞。