本周,微软和美国网络安全与基础设施安全局(CISA)证实,CVSS风险评分仅为4.3的Windows Shell安全漏洞CVE-2026-32202已被用于实际攻击,但未进一步说明具体利用方式。多家安全公司透露,该漏洞已被俄罗斯黑客组织APT28(Fancy Bear、UAC-0001)利用。

安全公司Akamai指出,此漏洞与微软2月修补的Windows Shell安全功能绕过漏洞CVE-2026-21510相关,因补丁修复不彻底而遗留了安全隐患。事实上,微软当时发布的补丁虽成功阻止了SmartScreen绕过,使攻击者无法再通过该漏洞远程执行任意代码,但仍留下了一个无需用户交互即可强制身份验证的缺陷,即CVE-2026-32202。

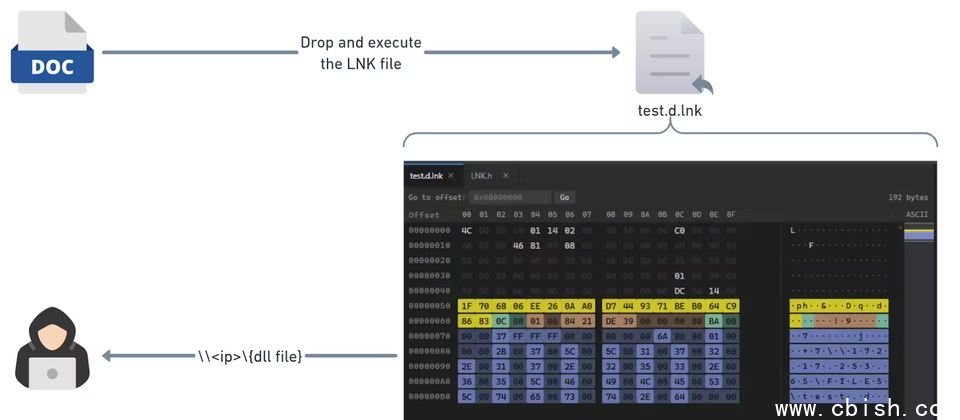

Akamai所指的漏洞利用活动,正是两个月前披露的APT28针对乌克兰及多个欧盟国家的攻击行动。当时Akamai报告称,攻击者利用恶意LNK文件触发CVE-2026-21513,但实际上,攻击者同时利用了CVE-2026-21510。由于当时尚未发现补丁修复不完整的问题,Akamai未在公开报告中提及该漏洞的使用情况。

Akamai表示,攻击者在LNK文件中同时利用了CVE-2026-21510和CVE-2026-21513。其中,CVE-2026-21510的主要作用是绕过SmartScreen安全机制,使APT28能够执行存放在远程服务器上的恶意代码,通过Windows Shell命名空间解析机制,经由UNC路径从远程服务器加载DLL文件。