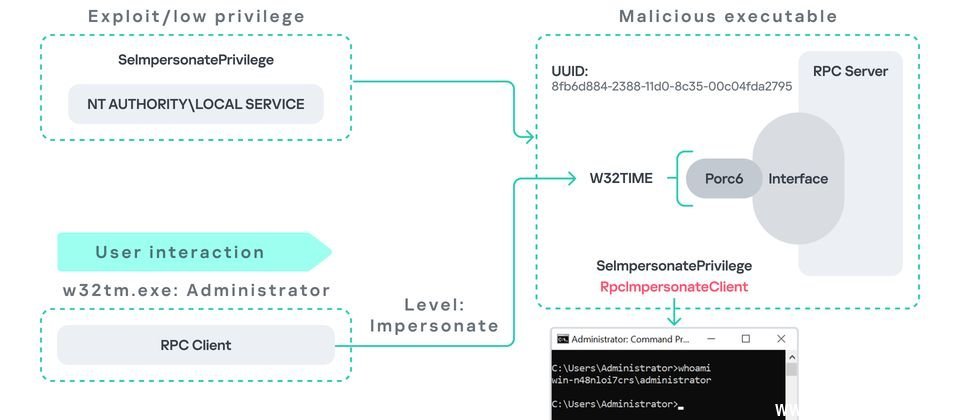

安全公司卡巴斯基近日公布了一个零日漏洞PhantomRPC,该漏洞与Windows操作系统的远程过程调用(RPC)相关,攻击者可利用此漏洞将本地权限提升至SYSTEM级别,所有版本的Windows系统均可能受影响。由于该缺陷源于系统架构层面的固有问题,潜在的攻击方式几乎无限多样,只要通过任何RPC处理程序或服务,都可能引入权限提升的路径并触发漏洞。卡巴斯基在其博客文章中展示了五种PhantomRPC的概念验证(PoC)攻击手法,包括强制依赖、需用户交互,以及利用后台服务触发漏洞等多种方式。

值得注意的是,卡巴斯基已于去年9月向微软安全响应中心(MSRC)报告了该问题,但微软认为利用PhantomRPC需要事先获得SeImpersonatePrivilege权限,因此将其评定为中等风险,认定无需紧急修补,不予分配CVE编号,并直接关闭该报告。这意味着目前该漏洞尚无官方补丁。

对此,卡巴斯基认为,尽管彻底修复该漏洞需要微软发布补丁,但企业仍可采取措施缓解PhantomRPC带来的风险。一种有效方法是利用Windows事件跟踪(ETW)监控异常的RPC活动,特别是检测客户端尝试连接不可用服务器等可疑行为。此外,减少在非必要进程中使用特殊权限,也能有效降低该漏洞被利用的风险。