上周,安全公司Akamai披露了僵尸网络Mirai的变种tuxnokill攻击行动,黑客利用命令注入漏洞CVE-2025-29635,劫持了生命周期已结束(EOL)的D-Link路由器DIR-823X。目前,美国政府已确认该漏洞被实际利用。

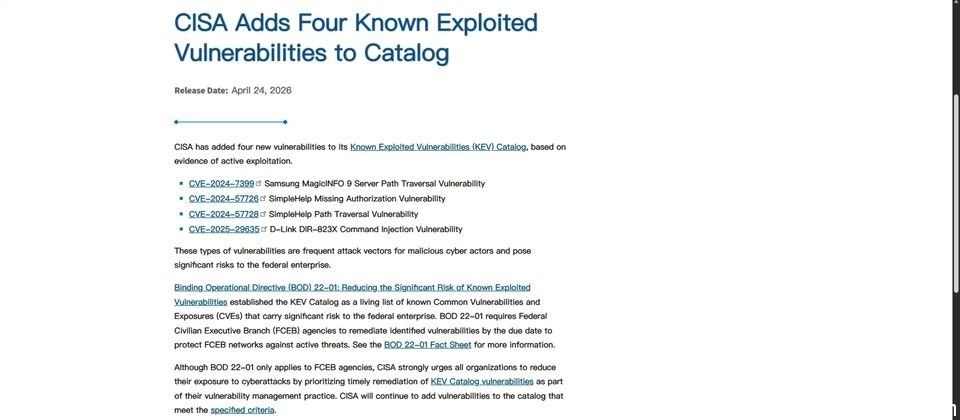

4月24日,美国网络安全和基础设施安全局(CISA)将4个安全漏洞列入已遭利用的漏洞清单(KEV),并要求联邦机构必须在5月8日前完成补丁修复,其中就包括CVE-2025-29635。

CVE-2025-29635为命令注入漏洞,攻击者在获得授权后,可通过向/goform/set_prohibiting发送POST请求触发该漏洞,从而实现远程代码执行(RCE)。CISA强调,由于DIR-823X已停止服务且厂商不再提供支持,建议用户立即停止使用该设备。

同日被列入KEV清单的其他漏洞还包括远程管理与监控工具SimpleHelp的权限缺失漏洞CVE-2024-57726、路径遍历漏洞CVE-2024-57728,以及三星MagicINFO 9 Server的路径遍历漏洞CVE-2024-7399。