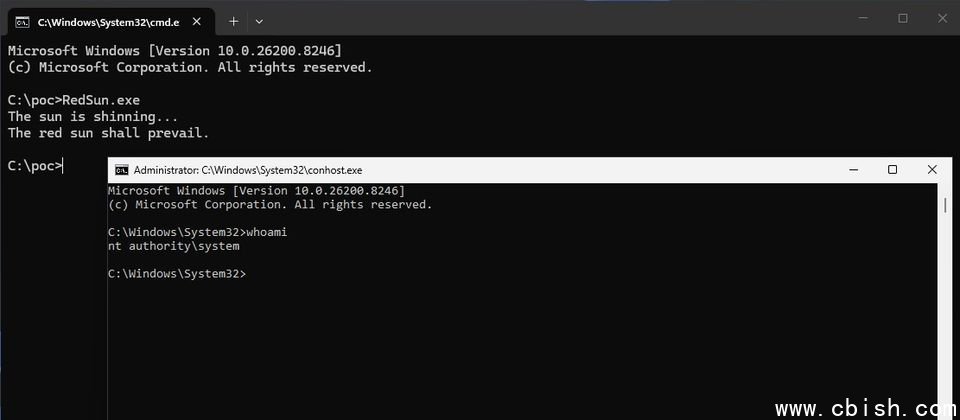

4月上旬,研究员Chaotic Eclipse因对微软通报漏洞的处理流程不满,公开了安全漏洞BlueHammer。随后,多位安全专家和安全公司确认该漏洞真实存在,并指出问题与内置杀毒软件Microsoft Defender的更新机制有关。攻击者若成功利用,可获取SYSTEM权限。微软在本月例行补丁日(Patch Tuesday)中将该漏洞登记为CVE-2026-33825并予以修复。如今,该研究员仍对微软处理方式不满,再次公开新的安全漏洞RedSun,目前尚无修复补丁。

根据安全媒体Bleeping Computer报道,Chaotic Eclipse疑似对微软处理BlueHammer的过程极为不满,于4月16日公布了新漏洞RedSun。针对该研究员的指控,微软向Bleeping Computer回应称,公司承诺会调查所有报告的安全问题,并尽快更新受影响设备以保护用户安全。然而,这一回应仍显程式化,外界无法得知微软对RedSun漏洞的实际掌握情况。

值得注意的是,有安全专家根据Chaotic Eclipse公布的信息确认该漏洞真实存在。Tharros首席漏洞分析师Will Dormann在社交平台Mastodon上指出,在已安装最新更新的Windows 10、Windows 11以及Windows Server 2019系统中,只要启用了Microsoft Defender,即使攻击者不具备特殊权限,也能将权限提升至SYSTEM级别。Dormann指出,只要系统中存在cldapi.dll组件,就可能受到RedSun漏洞影响。

Dormann进一步披露了RedSun漏洞的细节:该漏洞利用了Cloud Files API,攻击者只需将EICAR测试文件写入使用该API的路径,再通过机会锁(oplock)与磁盘卷影复制服务进行条件竞争,利用文件夹的连接点或重解析点(junction/reparse point)将文件重定向,最终覆盖C:Windowssystem32TieringEngineService.exe文件。此时,Cloud Files基础设施会以SYSTEM权限执行攻击者植入的TieringEngineService.exe程序。

对于公开RedSun的原因,Chaotic Eclipse在其博客文章中表示,在BlueHammer被广泛报道后,微软仅给出了程式化的回应,暴露出其并未真正重视研究人员的反馈。Chaotic Eclipse认为,微软明知BlueHammer迟早会被公开,虽然将其立案,但最终仍选择驳回。他在与微软安全响应中心(MSRC)沟通时的具体遭遇,仍有待双方进一步澄清。通过GitHub公开的文档,Chaotic Eclipse解释了发现该漏洞的动机:他通常仅提供概念验证代码(PoC),由他人自行分析,但此次他认为微软的反应过于荒谬,因此决定公开详细原理。他指出,当Microsoft Defender检测到带有云标签的恶意文件时,本应隔离该文件,但防毒软件却试图将文件还原至原始位置。他的PoC正是利用这一逻辑缺陷,成功覆盖系统文件并获取管理员权限。