安全公司OX Security指出,由Anthropic主导开发的开放标准MCP(Model Context Protocol)在架构设计上存在系统性风险,攻击者可通过其STDIO传输接口,在MCP服务器上执行任意操作系统命令,进而获取敏感数据、API密钥及对话记录。研究团队已针对受影响的下游项目披露10个以上高危与严重等级的CVE。Anthropic的回应将相关行为视为预期设计,未修改协议架构。

研究人员指出,该设计逻辑为先执行后验证,并强调这并非代码层级的错误,而是架构层级的设计决策。该缺陷存在于Anthropic官方支持的全部语言SDK,涵盖Python、TypeScript、Java、Go与Rust等10种主流编程语言。

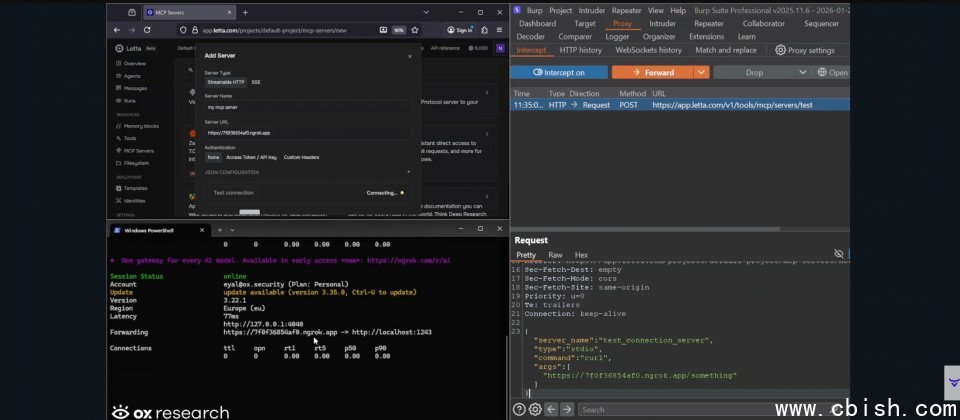

研究人员估计,受影响的开源项目超过200个,相关套件累计下载量超过1.5亿次,公开暴露的MCP服务器超过7,000个,潜在受影响实例多达20万个。研究团队在6个正式运营平台上成功执行了概念验证攻击,受影响的知名项目包括LiteLLM、LangChain及IBM旗下的LangFlow等。

研究人员归纳出四大类攻击手法,分别是通过AI框架的未授权UI注入、绕过受保护环境的防御机制、针对AI IDE的零点击提示注入,以及在MCP市场中散布恶意服务器。其中,团队实际向11个主要MCP市场上传了概念验证用的恶意MCP服务器,结果有9个市场在未经安全审查的情况下直接接受,仅GitHub的托管Registry拦截了提交。

OX Security转述Anthropic的回应表示,MCP的STDIO机制本就是用于启动本地子进程,因此未将相关行为视为需要修改协议设计的有效漏洞。LiteLLM、DocsGPT、Bisheng等项目已发布补丁,Agent Zero与Fay Framework则仍处于已通报状态。