威胁情报公司Censys指出,近期黑客瞄准暴露在互联网上的AI图像生成管理平台ComfyUI,通过专用的Python扫描工具在公有云中寻找攻击目标。一旦成功入侵,他们便会将受控主机组成僵尸网络,用于挖矿或搭建非法代理服务器,以牟取非法利益。值得注意的是,黑客使用的恶意程序ghost.sh采用无文件执行方式,并伪装成系统核心层级的进程,同时导入LD_PRELOAD的Rootkit功能,以规避安全检测。此外,他们还设置了三种冗余机制,即使管理员尝试重启ComfyUI或删除恶意软件相关组件,仍可能通过冗余机制恢复运行。

ComfyUI是一个基于节点(Node)架构的应用程序,允许用户通过输入文字提示生成图像。该系统在AI社区中广泛使用,通常搭配Stable Diffusion或其他免费的扩散模型,以及配备高性能图形处理器(GPU)的硬件设备。由于图像生成任务需要大量GPU算力,这些系统在闲置时极易被黑客利用进行挖矿。加之许多ComfyUI部署在云基础设施上,且未启用身份验证机制,导致攻击者可直接入侵并滥用。

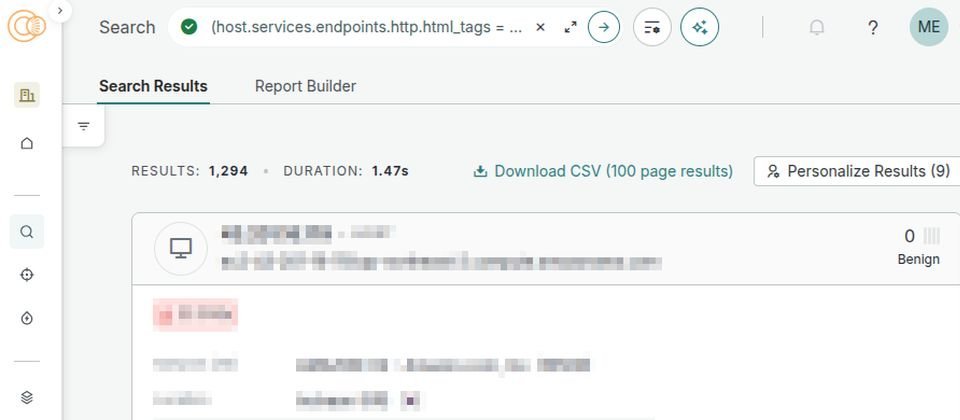

Censys在过滤掉研究人员设置的蜜罐后,发现超过1,000个暴露在互联网上的ComfyUI平台。尽管数量并非极其庞大,但该公司认为,这一规模已足以支撑黑客开展大规模攻击。

此次事件的发现源于Censys于3月12日监测到一家防弹主机托管服务商的公开文件夹,其内容被其威胁情报平台标记为可疑。数日后,该文件夹内的文件数量迅速增加,表明黑客正在积极开发攻击工具。Censys进一步分析确认,黑客通过扫描互联网上暴露的ComfyUI实例,利用特定的错误配置,使恶意代码可通过特定节点执行。得手后,攻击者通过基于Flask框架的网页仪表板进行集中管理,并部署XMRig和lolMiner等挖矿工具,开采门罗币与Conflux代币,同时将受感染系统加入Hysteria v2代理僵尸网络。

值得注意的是,若目标ComfyUI中不存在上述特定节点,黑客的扫描工具会进一步部署存在漏洞的节点插件ComfyUI-Manager,随后再次尝试实施控制。