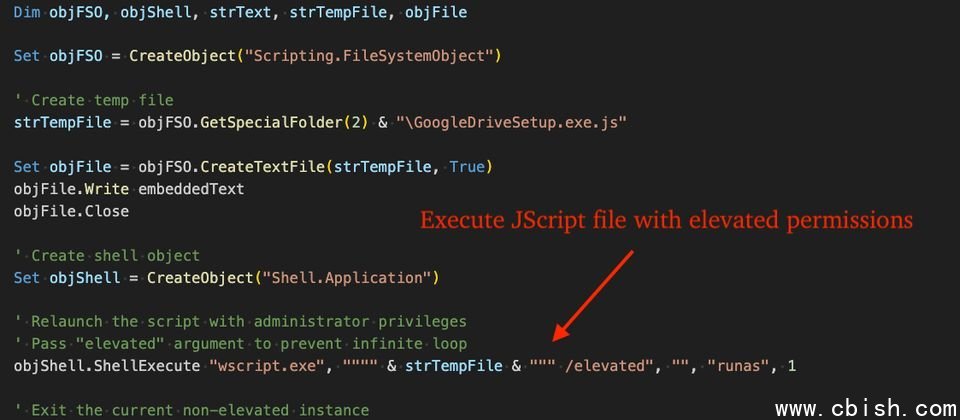

上周末,知名处理器信息工具CPU-Z的开发者网站CPUID遭到入侵,黑客渗透了特定网站组件并篡改下载链接,传播远程访问木马(RAT)程序STX RAT。近期有安全公司公布了该恶意软件的详细信息。

安全公司eSentire指出,他们在2月底观察到该恶意程序的活动,黑客针对金融行业发起攻击,通过用户浏览器下载VBS脚本文件,在受害计算机上部署该恶意软件。他们提到,安全公司Malwarebytes在3月初披露,有人通过分发恶意版本的FTP客户端软件FileZilla来传播STX RAT。

STX RAT本质上是远程访问木马,集成了HVNC和隐蔽的远程桌面连接功能,使攻击者能够远程控制受感染的计算机。除此之外,该恶意软件还具备信息窃取功能,专门窃取浏览器中存储的凭据和Cookie、加密货币钱包数据,以及FTP客户端程序的登录凭证。eSentire指出,黑客似乎还试图破解应用程序绑定加密(Application-Bound Encryption,ABE)机制——这是Chrome 127版本引入的对抗信息窃取软件的功能,但研究人员尚未发现黑客成功获取ABE密钥,推测相关功能尚未正式启用。

黑客使用多阶段解密与解压缩机制,通过XXTEA和Zlib算法解开嵌入的有效载荷。该恶意软件仅在收到C2服务器明确指令后才会执行数据窃取操作,目的是避免在沙箱环境或安全研究人员的测试环境中留下痕迹。

值得注意的是,虽然C2通信使用常见的TCP连接,但攻击者采用专有且带有特定前缀的通信协议,并通过精心设计的加密C2通道,规避安全系统和研究人员的检测。此外,黑客还同时利用Clearweb和Tor网络作为备用C2通信渠道。

为防止研究人员进行逆向分析,STX RAT经过多层字符串混淆处理。此外,攻击者还使用加盐的SHA-1哈希值解析Windows API和功能模块的依赖关系,这进一步增加了研究人员分析的难度。