因微软认定漏洞通报内容未达到需要处理的条件等原因不予处理,引发研究人员不满的情况再添一例!近日有人公布名为BlueHammer的安全漏洞,该漏洞可被攻击者用于本地权限提升(LPE),传闻可能是微软要求通报者必须提供视频,导致该研究人员不满而决定直接公开漏洞,此事再次引起外界高度关注。

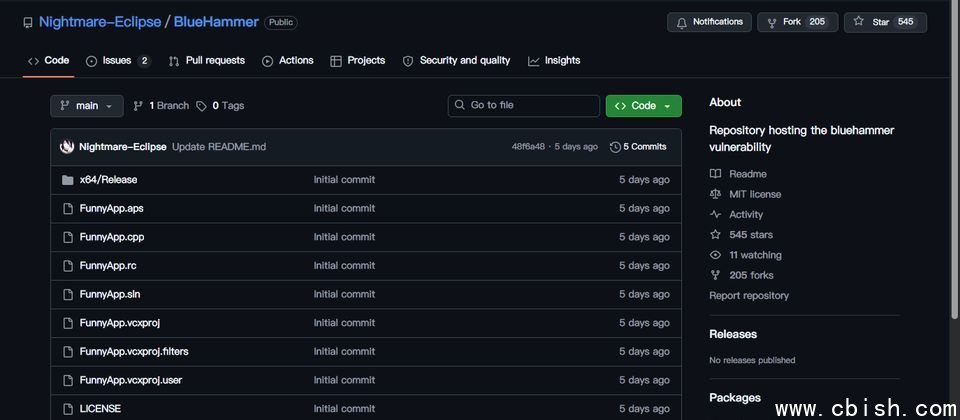

根据安全新闻网站Bleeping Computer的报道,自称是Chaotic Eclipse的研究人员近日通过博客表示,他在GitHub上公布了名为BlueHammer的安全漏洞,并强调不会进一步说明漏洞细节,要“各位高手”自行分析。该研究人员在GitHub的说明页面提到,概念验证工具(PoC)存在一些bug,目的是避免有人直接用于实际攻击,但他后续可能进行修正。值得注意的是,尽管Chaotic Eclipse并未详细说明漏洞内容,但字里行间明显表达了对微软安全响应中心(MSRC)的不满。

这一漏洞的真实性和严重性如何?Tharros首席漏洞分析师Will Dormann通过社交平台Mastodon指出,BlueHammer确实是一个有效漏洞,属于零日漏洞,涉及本地权限提升,但并非每次触发都能成功。他随后在留言中提到,在不同版本的Windows操作系统中,利用BlueHammer的结果也会有所不同:在工作站版Windows中,攻击者可将权限提升至SYSTEM级别;而在服务器版Windows中,则可获得管理员权限。

Dormann还指出,该漏洞被公开的原因显然与MSRC的运作流程有关。他称,微软为了节省预算,解雇了精通技术的专家,只留下机械执行流程的员工。因此他推测,很可能是研究人员拒绝按照MSRC的规定提供视频,导致该漏洞被直接关闭。

他还向Bleeping Computer说明了BlueHammer的其他细节:该漏洞同时结合了时间检查与时间利用不一致(TOCTOU)的竞态条件漏洞,以及本地权限提升漏洞。虽然利用难度较高,但能让攻击者从本地访问安全账户管理器(Security Account Manager,SAM)数据库,从而获取本地账户的密码哈希值,进而取得SYSTEM权限,甚至可能创建SYSTEM级别的Shell。

针对BlueHammer被公开的情况,微软发言人于4月7日向Bleeping Computer表示,公司承诺会调查所有报告的安全问题,并尽快更新受影响设备以保护用户。他们也支持业界广泛采用的协调漏洞披露机制,在公开披露漏洞前进行详尽调查与回应。