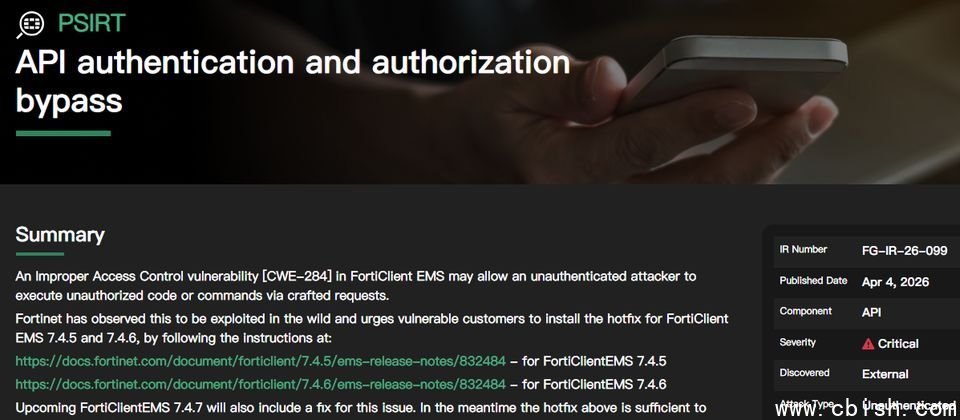

4月4日,安全公司Fortinet发布通告,指出其终端管理平台FortiClient EMS存在安全漏洞CVE-2026-35616。未经身份验证的攻击者可利用特制请求,在受影响的7.4.5至7.4.6版本中执行未经授权的代码或命令。该漏洞CVSS评分为9.1分(满分10分),属高危等级。Fortinet表示,已掌握该漏洞被实际利用的证据,并在即将发布的7.4.7版本推出前,为7.4.5与7.4.6版本用户提供热修复补丁,呼吁用户尽快按指引安装。

Fortinet未进一步披露漏洞细节,但威胁情报公司Defused Cyber通过社交媒体X和LinkedIn透露,攻击者可在无需身份验证的情况下,利用CVE-2026-35616完全绕过API的验证与授权机制。该公司表示,其是在监测实际攻击活动时发现该漏洞被利用。此外,另有研究人员Nguyen Duc Anh向Fortinet报告了该漏洞。

由于Fortinet的公告发布于周末,企业组织往往难以及时响应和部署补丁,数日后CVE-2026-35616的威胁态势迅速加剧。漏洞管理厂商Tenable于4月6日发布博文警告,称已有人公开该漏洞的概念验证(PoC)代码,但尚未验证其有效性。

同日,美国网络安全与基础设施安全局(CISA)将CVE-2026-35616列入“已知被利用漏洞”清单(KEV),要求联邦机构必须在3天内(即4月9日前)完成修补。相较通常给予两周的修复期限,此次时限大幅缩短,反映出该漏洞的威胁程度极为严重。

威胁情报机构Shadowserver基金会在X平台发文警告,CVE-2026-21643与CVE-2026-35616均已遭利用,全球约有2000台FortiClient EMS设备面临风险,受影响最严重的国家为美国和德国,分别有596台和164台,中国大陆有21台设备存在风险。