Anthropic 源码泄露,竟成中国用户“破封”契机

就在 Anthropic 因51.2万行核心源码意外泄露而陷入公关危机时,这场本该是技术丑闻的事件,却在中文互联网悄然演变成一场“技术反击”。许多长期被封号的中国开发者发现,泄露的代码里,藏着他们苦苦寻找的“解封密码”。

过去两年,不少国内用户在使用 Claude 时,无缘无故被封,连申诉都石沉大海。社区里早有传言:“Anthropic 对中国IP下手太狠,宁可错杀一千,也不放过一个。”有人干脆戏称它为“A÷”——除号,寓意“一除就废”。如今,源码一出,真相浮出水面:这不是误判,是系统性围剿。

5秒一次“全身扫描”,你的设备早已无处遁形

泄露的代码显示,Anthropic 的风控系统远超普通平台。它不是在检查你“说了什么”,而是在监控你“是谁”——甚至比你更了解自己的设备。

- 640多种遥测点:从浏览器版本、显卡驱动、时区设置,到屏幕分辨率、字体列表、甚至USB设备连接记录,全部被采集。

- 每5秒上报一次:即使你只是在页面上静坐,系统也在持续收集环境变化,哪怕你切换了窗口、插拔了鼠标,都可能被标记为“异常行为”。

- 40+种反代理检测:VPN、代理、Tor、云桌面、甚至某些国产安全软件的网络层拦截,都会被交叉比对,只要有一项不符,账号立刻进入“高风险名单”。

这不是风控,是数字时代的“电子镣铐”。很多用户根本不知道自己用了什么工具,只是普通上网,账号就被封了。申诉?没有人工审核,只有算法自动判定。

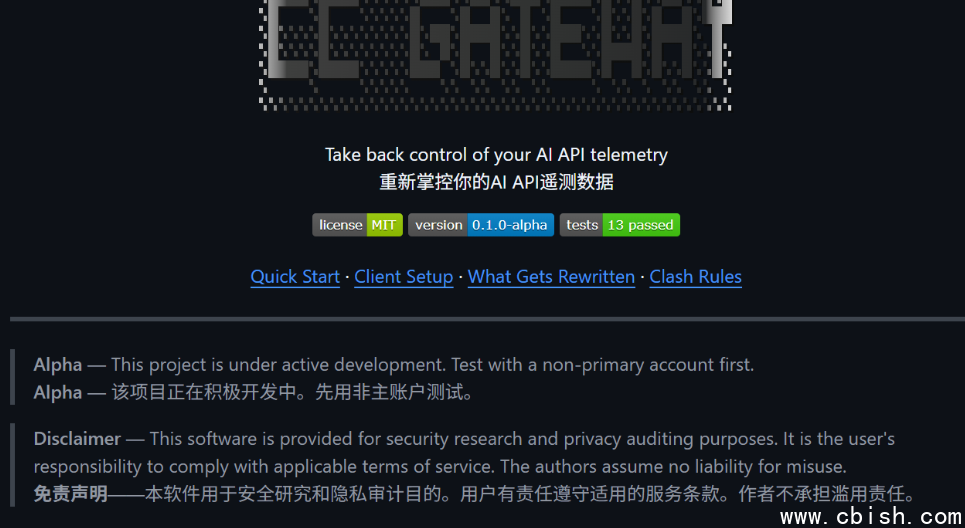

CC-Gateway 应运而生:用“标准化”对抗“精细化监控”

源码一出,国内开发者连夜分析。不到48小时,一款名为 CC-Gateway 的工具在技术圈悄然传播。它不改数据、不加密通信,只是在你和 Anthropic 服务器之间,悄悄“化妆”。

它的原理很简单:把所有设备指纹、环境参数,统一重写成一套“标准配置”——比如,所有用户都伪装成“Windows 11 + Chrome 124 + 英文地区 + 标准分辨率”。你用的是小米手机?它让你看起来像一台普通笔记本。你用了机场?它让你的流量像来自北美数据中心。

结果?Anthropic 的系统看到的,不再是千奇百怪的“可疑设备”,而是一群“整齐划一”的普通用户。封号率,直降七成以上。

不少用户在知乎、贴吧和 Telegram 群组里分享体验:“用了三天,没封。”“以前开个VPN就崩,现在连着公司内网都能用。”

这是一场持久战,不是一次胜利

但别高兴太早。Anthropic 已经不是第一次被“反制”了。2023年,他们曾因过度拦截中国IP被推上舆论风口,之后悄悄调整策略,却依然保留了这套底层监控逻辑。

这次源码泄露,等于把他们的“作战手册”交到了对手手里。接下来,他们必然会升级检测模型——比如引入机器学习识别“标准化伪装”,或增加动态指纹校验。CC-Gateway 的“万能钥匙”可能撑不了几个月。

但这场博弈的意义,远不止一个工具的生死。它暴露了一个现实:当一家美国科技巨头,用近乎偏执的方式屏蔽全球特定区域用户时,技术社区的自组织反击,比任何官方声明都更有力。

现在,CC-Gateway 已在 GitHub 和部分技术论坛开源。有人把它当工具,有人把它当宣言。它不保证100%可用,但至少,它给了被“无声封杀”的人一个机会——

不是求你放我一马,而是,你监控得再细,我也能让你看不清我。