通过即时通讯软件或协作平台传播恶意软件的活动,最近两到三年呈日益频繁趋势,其中滥用WhatsApp的攻击尤其值得关注,因为攻击者常结合合法工具,使相关行为更难被发现。

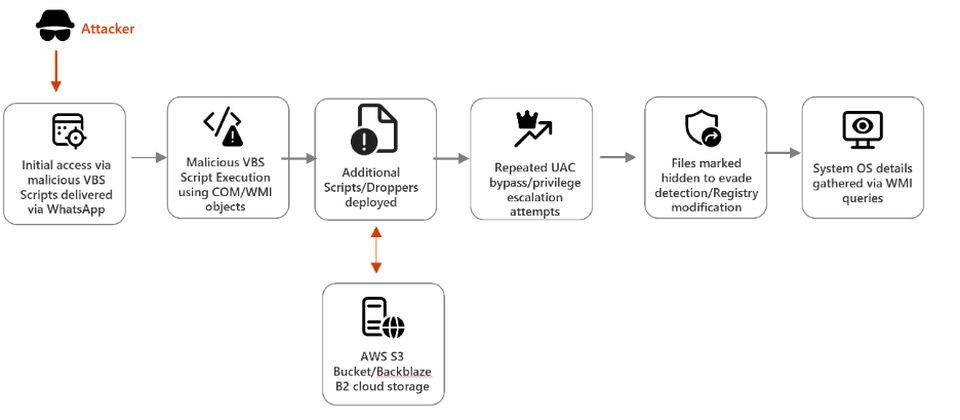

微软披露了一起通过WhatsApp消息接触用户的攻击活动,黑客通过发送恶意Visual Basic Script(VBS)文件,试图在受害计算机上启动多阶段感染链,目的是建立持久访问通道并启用远程控制机制。

该事件发生于今年2月下旬,攻击者结合社会工程与无文件攻击(LotL)手法,将正常的Windows工具curl.exe和bitsadmin.exe重命名为netapi.dll和sc.exe,试图伪装成系统正常组件运行。随后,攻击者从AWS、腾讯云及Backblaze B2等云服务获取有效载荷,最终通过恶意MSI安装包维持对系统的控制。

微软特别指出,一旦有效载荷加载,恶意软件便会尝试修改用户账户控制(UAC)设置,并反复以提升权限执行CMD命令,以确认是否成功绕过UAC防护机制。