3月下旬,黑客组织TeamPCP(又称PCPcat、ShellForce、CipherForce)针对开发生态链连续发起供应链攻击,目前已渗透GitHub Actions、Docker Hub、NPM仓库、Open VSX以及PyPI等五大生态系统。上周,该组织入侵了Python包LiteLLM,随后又有其他包遭到波及。

多家安全公司Aikido、Endor Labs、JFrog、Ossprey Security、OX Security、SafeDep、Socket和StepSecurity联合发布警告,称TeamPCP于3月27日攻击了名为Telnyx的PyPI包,上传了包含恶意代码的4.87.1和4.87.2版本。若开发者下载并安装,其开发环境可能被植入后门或数据窃取程序。

该PyPI包是云通信平台即服务(CPaaS)厂商Telnyx提供的Python软件开发工具包(SDK),专为电信领域设计,用于帮助Python应用程序集成语音、短信和AI服务,其核心功能包括低延迟AI语音助手工作流,并采用Stainless框架实现类型安全。近一个月内该包下载量达67万次,累计下载超过380万次。由于该包被广泛使用,且常涉及API密钥、电话数据和客户信息等敏感内容,通常部署在后端和云端环境,一旦被攻陷,攻击者可能窃取API密钥、客户数据、云凭证,甚至完全控制相关服务。

在确认攻击者身份方面,Endor Labs通过比对恶意版本Telnyx的有效载荷与此前LiteLLM事件中的恶意代码,发现两者使用的RSA-4096公钥完全一致,且数据外泄流程特征相同:均采用AES-256-CBC算法加密、RSA-OAEP密钥封装机制,压缩包文件名均为tpcp.tar.gz,由此判定攻击者为TeamPCP。

Ossprey Security指出,此次事件是连锁供应链攻击的最新一环,因为Telnyx攻击所依赖的基础设施与此前的LiteLLM事件存在关联。而LiteLLM事件的源头,是Trivy扫描工具的CI/CD流水线泄露了LiteLLM的访问令牌。

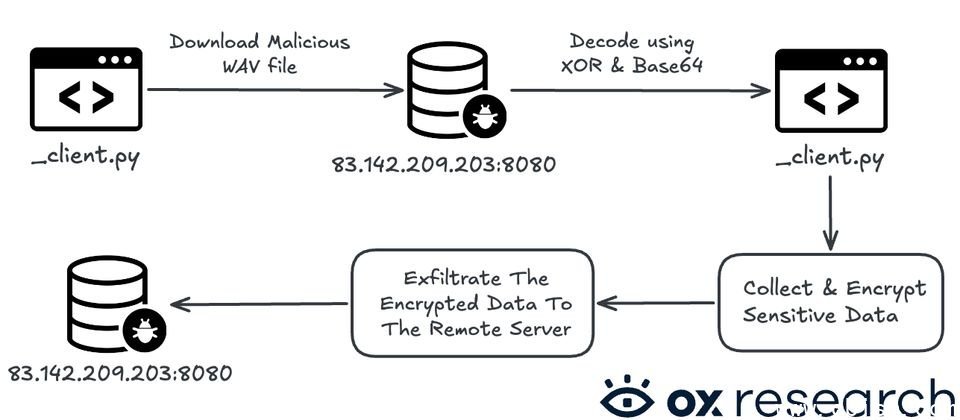

值得注意的是,本次攻击同时针对Windows、macOS和Linux三大操作系统。被篡改的telnyx/_client.py文件在加载时会自动执行,根据操作系统启动对应的攻击链:在Windows系统中,攻击者会下载并释放恶意可执行文件,伪装成msbuild.exe并写入启动文件夹,以实现持久化驻留;在Linux和macOS系统中,攻击者则会下载隐藏在WAV音频文件中的数据窃取程序。

Step Security指出,与此前的LiteLLM事件相比,本次攻击的一大特点是TeamPCP使用了WAV隐写术来隐藏有效载荷。Endor Labs进一步表示,此次攻击者大幅缩减了恶意包的体积,较上一次减少了87%,原因是实际载荷改为从C2服务器实时获取。此外,本次攻击首次针对Windows系统设计了专属手法,滥用系统自带的msbuild.exe程序,并将其植入启动文件夹以实现长期控制。