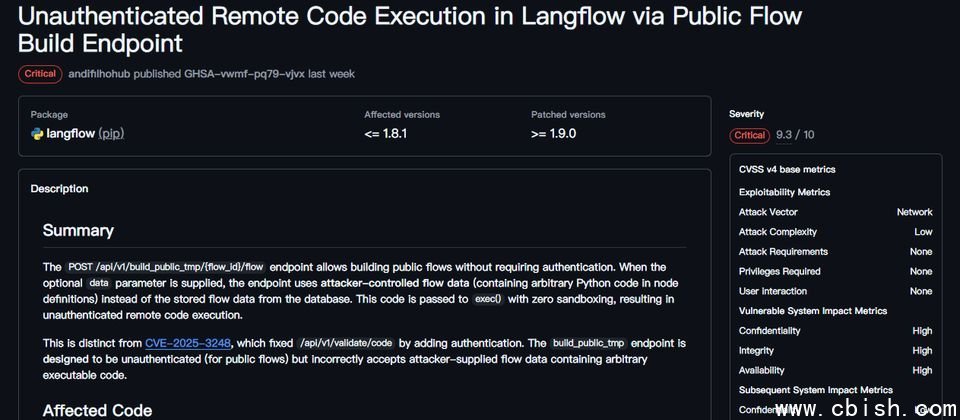

3月17日,图像化大型语言模型(LLM)开发工具Langflow的开发团队发布安全公告,指出该工具存在未经身份验证的远程代码执行(RCE)漏洞CVE-2026-33017。该漏洞的原因在于,特定端点允许任何人在未登录状态下创建公开工作流,一旦攻击者提供可选参数,系统将使用攻击者控制的流程数据,而非Langflow数据库中存储的合法数据。相关代码因此绕过了沙箱机制,导致未经身份验证的远程代码执行。该漏洞在4.0版本中的CVSS评分为9.3分(满分10分),影响1.8.1及以上版本,开发团队已发布1.9.0版本进行修复。

该漏洞允许攻击者在无需身份验证的情况下,以服务器进程的完整权限远程执行任意代码,可能导致服务器被完全入侵,攻击者可随意读取或写入文件、泄露环境变量(如API密钥、数据库凭证、云令牌等)、利用反向Shell建立持久化访问通道、在网络中横向移动,并窃取工作流与通信数据。

通报该漏洞的亚马逊安全工程师Aviral Srivastava同日在博客中详细说明:该漏洞存在于Langflow处理公开工作流的功能中,攻击者可通过/api/v1/build_public_tmp/{flow_id}/flow端点,在未登录情况下触发流程构建机制,并注入恶意代码,最终实现远程代码执行。漏洞的核心问题在于系统未对用户输入进行有效校验,便直接将数据交由后端执行。由于Langflow本身设计支持执行Python代码,一旦缺乏限制,攻击者即可利用这一特性完全控制服务器。

在攻击场景中,攻击者只需找到对外暴露的Langflow服务,即可发送特制请求,无需账户或任何交互,即可在服务器端执行任意命令,进一步实施数据窃取、植入后门或横向渗透。

Srivastava提到,一年前披露的安全漏洞CVE-2025-3248,与CVE-2026-33017属于同类漏洞,均因端点执行相同调用机制引发,但两者位于Langflow的不同端点。

然而,修复方式无法直接套用。Srivastava指出,由于CVE-2026-33017涉及的端点是公开工作流服务,若像修复CVE-2025-3248那样增加身份验证,将直接破坏公开工作流的核心功能。真正的解决方案是彻底移除公开端点的参数输入功能,使公开工作流只能使用服务器端预置的流程数据,无法接受攻击者提供的自定义定义,从而从根本上消除漏洞风险。

值得注意的是,CVE-2025-3248于2025年3月被Langflow团队修复后,同年5月美国网络与基础设施安全局(CISA)曾发布警告,称该漏洞已被实际利用;6月趋势科技发现僵尸网络Flodrix利用该漏洞劫持Langflow服务器发起DDoS攻击。因此,CVE-2026-33017的后续利用情况同样值得高度关注。