国家级黑客和间谍软件开发公司长期瞄准苹果移动设备,挖掘零日漏洞并加以利用的事件时有发生。然而,近期一个名为Coruna的iOS漏洞利用工具包被公开,因其一次性整合了超过20个漏洞,并能组合成多个完整的攻击链,且已被多支团队用于实际攻击,因而引起高度关注。

Google威胁情报团队(GTIG)披露了名为Coruna的iOS漏洞利用工具包,该工具包可利用23个已知安全漏洞,并组合出5种完整的攻击链,能够针对运行iOS 13.0至17.2.1(分别于2019年9月和2023年12月发布)的iPhone发起攻击。GTIG强调,该工具包的核心价值在于对iOS漏洞的广泛利用,并采用了非公开的利用技术来绕过系统安全缓解机制。

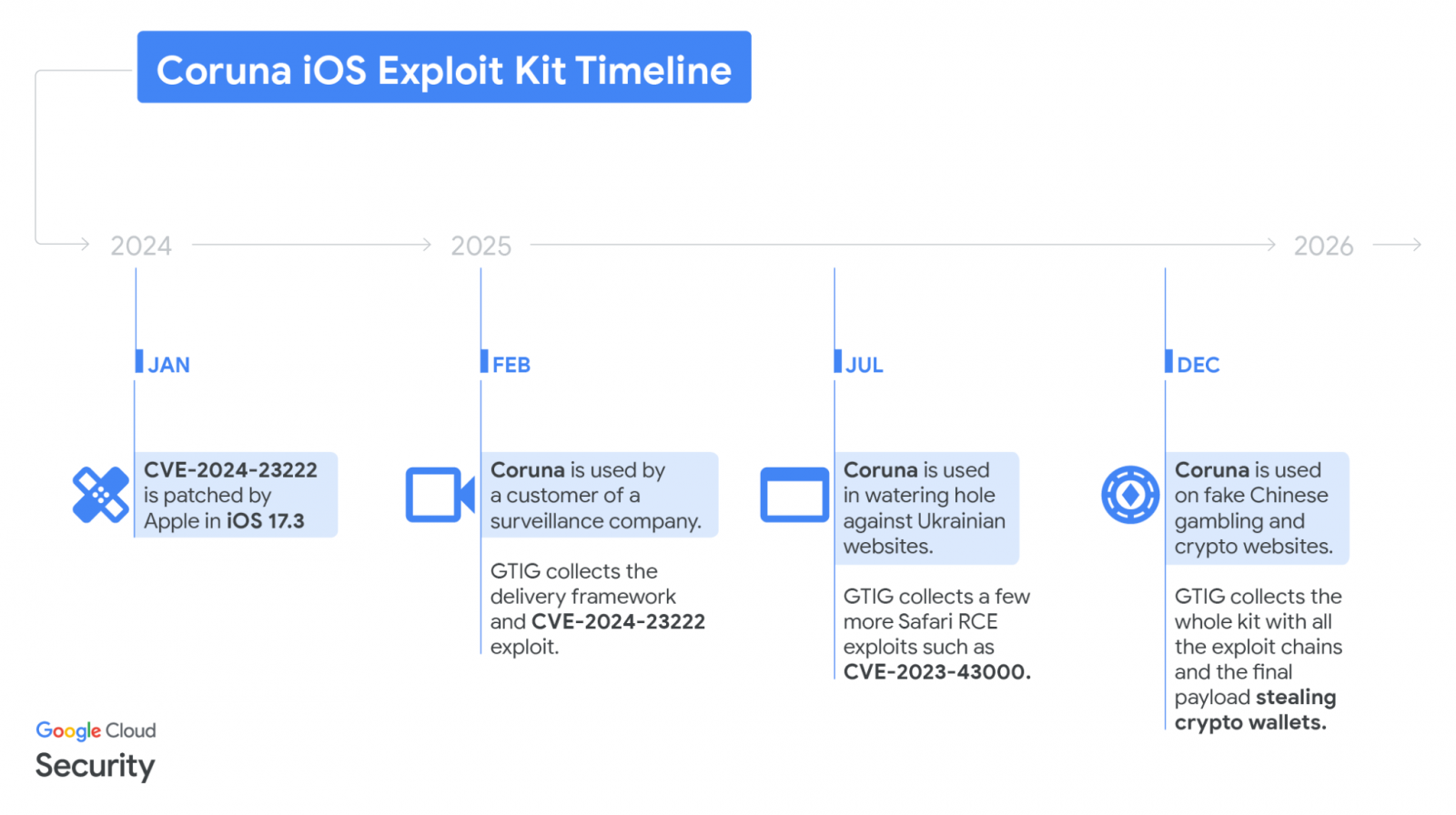

在发现该工具包的过程中,GTIG最初于2025年2月观察到间谍软件客户在高度定向的攻击活动中使用该工具包。随后,俄罗斯黑客组织UNC6353(APT29、Cozy Bear、SVR)于7月利用该工具包入侵乌克兰网站,对当地企业实施水坑攻击。到了去年12月,以经济利益为目的的中国黑客团体UNC6691将其用于大规模攻击活动,Coruna工具包被大量部署在仿冒的金融与加密货币网站上。此时,GTIG成功获取了该工具包的完整内容。

尽管该工具包的传播渠道尚不明确,但GTIG认为,这可能表明零日漏洞在网络犯罪生态中极为抢手,原本可能属于政府或商业监控工具的高级漏洞套件,如今已流入更多黑客组织手中。除了已确认的23个安全漏洞外,获得该工具包的多个黑客团体也掌握了先进的漏洞利用技术,可稍作调整后用于触发新发现的漏洞。

Coruna工具包本身制作精良,漏洞利用模块被完整嵌入框架内,并与常见的公共程序和漏洞利用平台集成,且包含大量文档,其中包括用英文撰写的注释与说明。尽管GTIG已确认23个安全漏洞,但仍在持续调查,不排除还有其他被利用的漏洞。GTIG指出,部分漏洞曾被两个黑客组织Photon和Gallium作为零日漏洞用于“Operation Triangulation”攻击行动。

值得注意的是,该工具包的运行方式极为隐蔽,能够避免被用户察觉。例如,当iPhone处于锁定模式(Lockdown Mode)运行,或用户使用隐私浏览模式上网时,该工具包会自动停止运行;此外,其资源访问需通过特定的哈希值与Cookie才能生成对应的URL。