黑客搭建僵尸网络,绑架物联网设备及边缘设备的情况时有发生,其中以多次发动超大规模DDoS攻击的Kimwolf和Aisuru最受关注。不过,最近出现了一个新的僵尸网络,主要针对中国大陆厂商的网络设备,成为关注焦点。

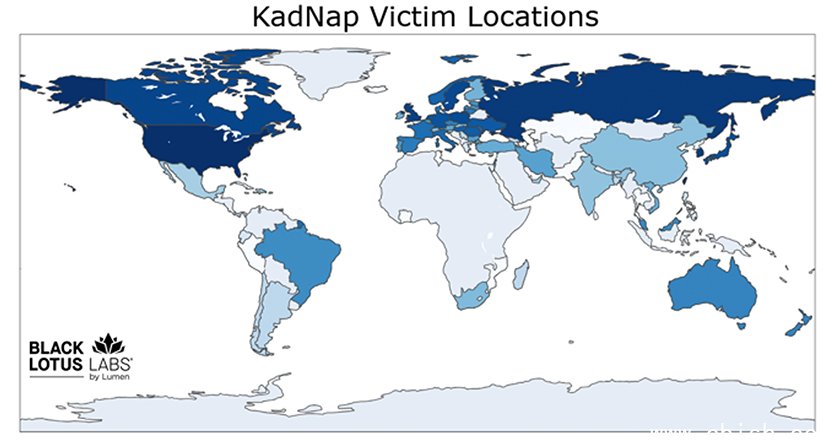

电信公司Lumen旗下的威胁研究团队Black Lotus指出,他们自2025年8月开始监测到僵尸网络KadNap的活动,至今已发现超过1.4万台受感染设备,其中主要目标为华硕路由器。受感染设备分布于多个国家,美国约占六成,但Lumen特别提到,中国大陆、香港、俄罗斯的受感染设备数量居次,各约占5%,按此比例换算,中国大陆约有700台设备被控制。

KadNap主要感染路由器等边缘网络设备,并将其转化为代理服务器节点,供犯罪团伙转发恶意流量。这些节点可能被用于发动密码喷洒、暴力破解、分布式拒绝服务(DDoS)攻击及其他入侵行为,使攻击流量伪装成来自普通家庭或企业网络。

与多数僵尸网络不同,KadNap采用改造版的Kademlia分布式哈希表(Distributed Hash Table,DHT)机制,构建点对点(P2P)通信架构。受感染设备会在BitTorrent网络中搜索其他节点,从而获取命令与控制(C2)信息。由于相关基础设施分散于P2P网络,防御方难以通过封锁单一C2服务器来切断整个僵尸网络。

KadNap在成功感染目标设备后,会先获取设备的公网IP地址,并向多个NTP时间服务器查询时间信息,生成特定哈希值以寻找其他感染节点。随后,设备通过Kademlia DHT机制搜索同样被感染的节点,获取进一步指令或下载其他恶意组件。

尽管KadNap采用去中心化的P2P架构,但Lumen仍观察到受感染设备在连接最终C2服务器前,通常会先接触两个固定节点,因此推测这些节点可能是黑客维持控制权的关键基础设施。

根据进一步调查与网络犯罪生态的关联,KadNap僵尸网络与名为Doppelganger的代理服务器服务存在业务往来。该服务将受感染设备的IP地址作为固定住宅代理(Residential Proxy),供犯罪团伙隐藏攻击来源。而关于Doppelganger的背景,Lumen认为,运营该服务的人员此前曾提供名为Faceless的服务。