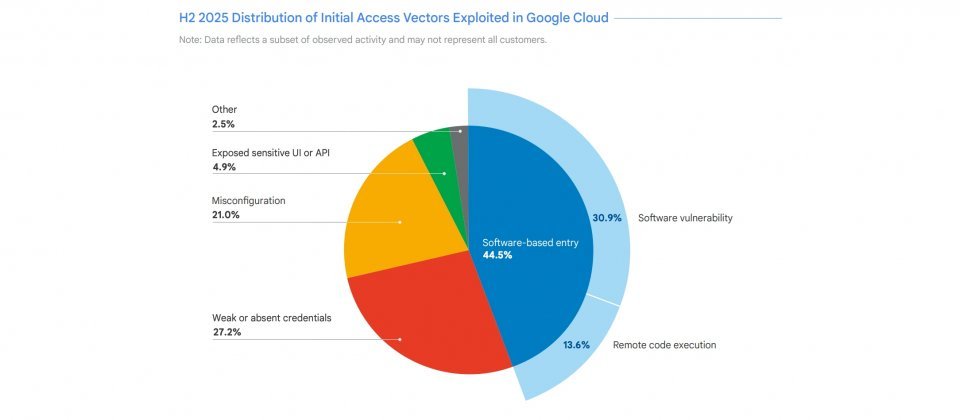

Google Cloud指出,在其观察到的初始入侵案例中,第三方软件型入口占44.5%,已高于弱密码或缺失凭证的27.2%,其中,软件漏洞与远程代码执行分别占30.9%与13.6%

Google Cloud发布H1 2026版《Cloud Threat Horizons Report》,指出2025年下半年云端攻击模式明显转变,漏洞公开到被积极利用的时间,已由过去的数周缩短到数天。该报告由Google Cloud信息安全长办公室、Google威胁情报小组与Mandiant Consulting等团队汇总,揭示攻击者越来越倾向于锁定第三方软件漏洞、身份凭证与云端自动化信任链,企业原本依赖人工修补与事后调查的做法,已难以跟上攻击速度。

在Google Cloud观察到的初始入侵案例中,第三方软件漏洞占比已达44.5%,高于弱密码或缺失凭证的27.2%,成为主要入口,研究人员强调,第三方软件漏洞首次超越凭证问题。其中,远程代码执行占比由2025年上半年的2.9%升至下半年的13.6%,增幅接近5倍。Google并举例指出,部分漏洞在公开后约48小时内,就被用来部署加密货币挖矿程序,显示出攻击者利用公开漏洞的时间差正在快速缩小。

除了漏洞利用加速之外,报告另一个重点是身份相关攻击升温。依据Mandiant在2025年下半年处理的重大云端与SaaS事件,83%案件与身份问题有关,73%事件的主要目标是数据窃取。报告并指出,17%案例涉及语音社交工程。攻击者一方面冒充员工,诱使IT服务台重置账户密码或调整多因素验证设置,另一方面也会冒充IT服务台,引导受害者授权合法工具,并通过看似正常的账号与API操作进行大规模数据外泄。

研究人员还指出,新的攻击链已延伸到CI/CD流程与Kubernetes工作负载。Google揭露一宗由Mandiant处理的事件,攻击者先通过被篡改的NPM包窃取开发者GitHub令牌,再滥用GitHub与AWS之间的OpenID Connect信任关系,在72小时内取得完整云端管理权限,进一步窃取S3数据并破坏生产环境。

另一个案例则是朝鲜相关黑客组织UNC4899,从受害者工作站横向移动到Google Cloud环境,修改Kubernetes部署、窃取高权限服务账户令牌,之后通过Cloud SQL Auth Proxy访问正式数据库,重设高价值账户的密码与MFA种子,最终窃取数百万美元等值加密货币。

当公开漏洞从披露到被大规模利用的时间已由数周缩短到数天,Google认为,企业若仍依赖人工盘点、逐步修补与事后调查,会慢于攻击者,因此认为修补、防护、日志保存与事件响应需进一步自动化。