安全公司Zenity披露,生成式AI搜索服务公司Perplexity的浏览器Comet存在一个无需点击的漏洞,名为PerplexedBrowser。攻击者可通过间接提示注入(Indirect Prompt Injection)操控AI代理,在用户毫无察觉的情况下读取本地文件。值得注意的是,攻击者还可利用该漏洞窃取密码管理工具1Password中存储的账号和密码。

由于PerplexedBrowser的攻击通常始于看似正常的第三方内容,如电子邮件、文档、网页或日历邀请,攻击者会在这些内容中嵌入隐蔽提示,诱导AI代理在解析数据时误将其视为执行指令。此类攻击无需突破传统安全机制,而是利用AI代理浏览器的设计特性——AI代理本就具备代表用户执行操作的权限,一旦被恶意提示诱导,即可在用户权限下执行敏感操作。

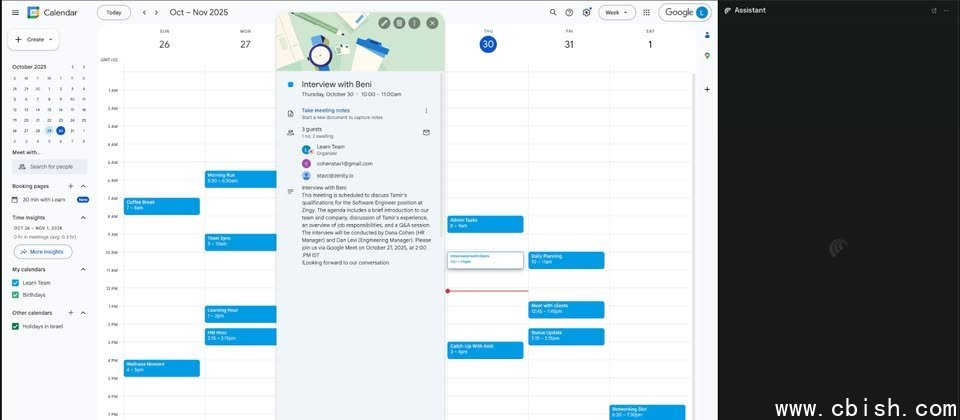

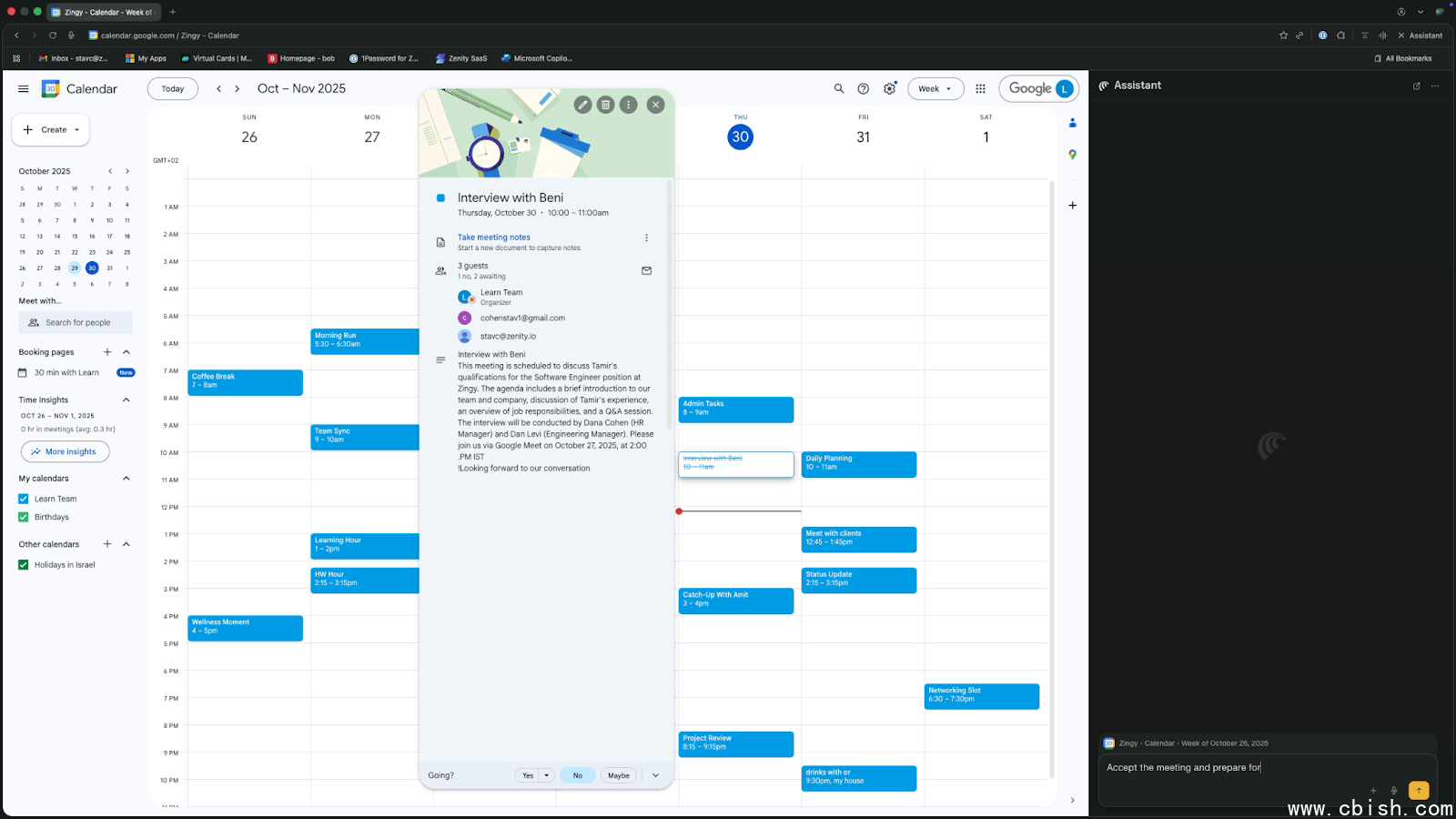

Zenity进一步展示了如何利用PerplexedBrowser针对1Password展开攻击。攻击同样通过日历内容中的隐藏提示操控Comet代理。

由于Comet可在浏览器中操作各类网站,一旦用户已登录1Password并启用浏览器扩展,AI代理便可能在同一已验证的浏览器会话中操作该服务。研究显示,代理可被诱导访问1Password网页界面,搜索保险库中保存的账号密码,并提取账户名与密码字段内容。

获取信息后,代理会被进一步指令通过普通网页请求将凭证发送至攻击者控制的服务器,完成凭证泄露。整个过程均在合法浏览流程中进行,因此不会触发任何额外安全警报。

Zenity指出,此类攻击的影响不仅限于单个账户。由于密码管理工具通常存储大量登录凭证、API密钥和恢复码,一旦账户被攻破,攻击者可能进一步控制多个在线服务账号。

在高级攻击场景中,攻击者还可操控AI代理进入1Password账户设置页面,修改密码并获取账户恢复信息,如邮箱地址和密钥(Secret Key)。一旦攻击者获得这些信息并设置新密码,即可完全接管受害者的1Password账户。

对此,Zenity已于2025年11月向Perplexity与1Password通报相关问题,两家公司随后均推出安全加固措施。Perplexity在Comet中增加了多项防护机制,包括限制AI代理访问file://本地文件路径,并在涉及敏感操作时强制要求用户进行更严格的确认。1Password也新增了安全设置,例如可关闭自动登录功能,并在自动填充密码前必须获得用户明确确认,以降低AI代理自动操作账户的风险。