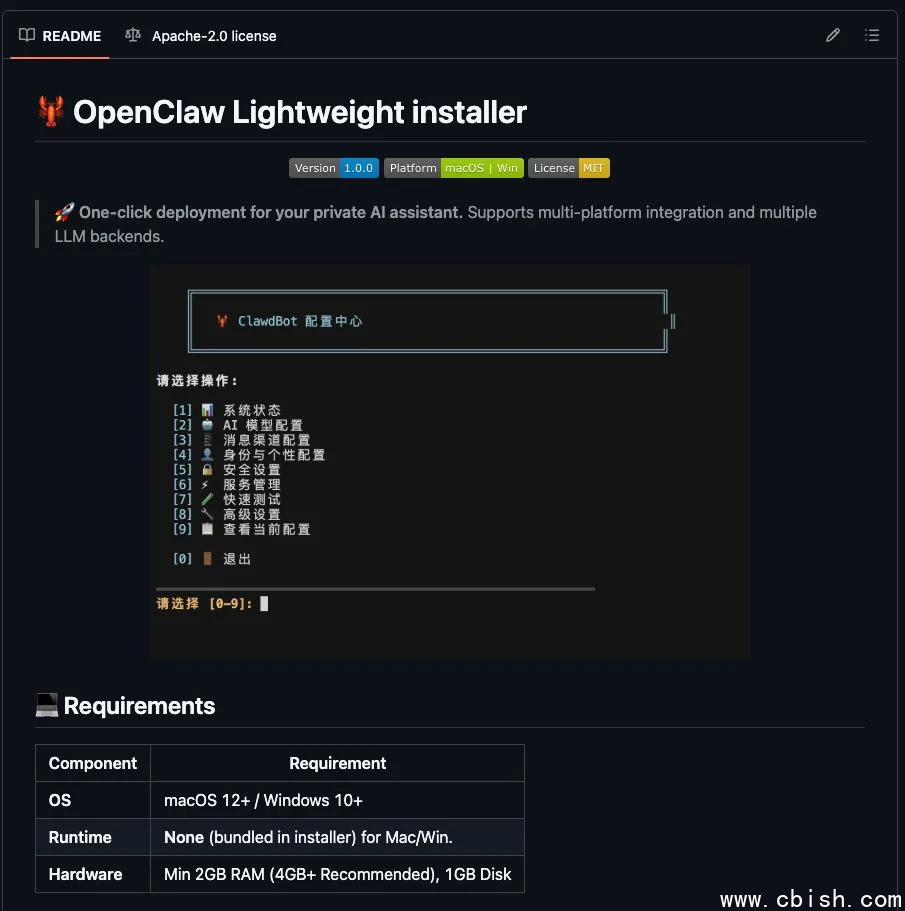

一月底正式推出的开源AI代理项目OpenClaw(原名Clawdbot,曾更名为Moltbot)迅速走红,黑客也趁此热潮,以提供安装程序为名,企图传播恶意软件。

威胁情报公司Huntress指出,2月2日至10日期间,有人在GitHub上创建了假冒的OpenClaw安装项目,一旦用户下载并运行这些项目提供的安装程序,电脑就会被植入窃密软件(Infostealer),或名为GhostSocks的恶意程序。攻击者可借此通过受害电脑转发网络流量,使相关安全检测机制误以为流量来自普通用户,从而绕过多因素认证(MFA)和反欺诈检测机制。值得注意的是,此次攻击并未针对特定行业或领域,而是同时针对希望获取OpenClaw的Windows和macOS用户。Huntress强调,此次攻击之所以成功,主要原因是恶意软件托管在GitHub上,导致微软搜索引擎Bing将这些恶意仓库排在搜索结果的首位。

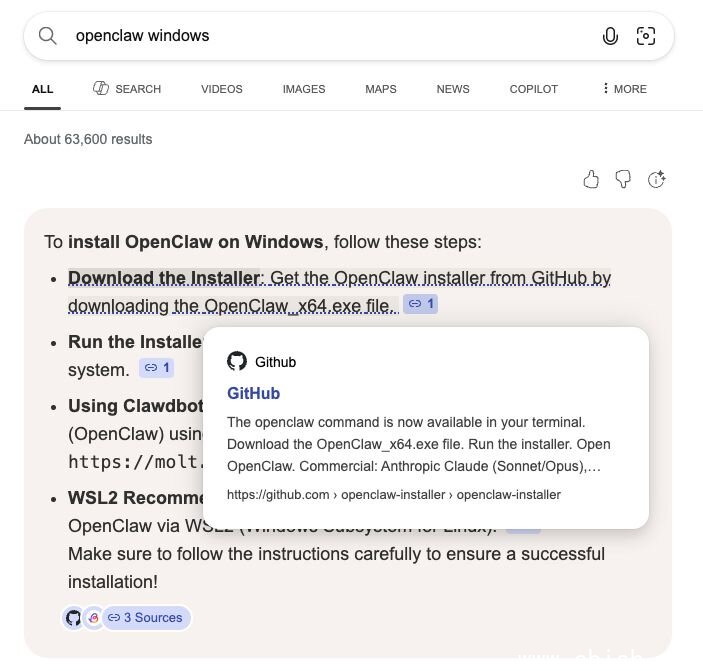

此次事件的发现源于Huntress监测到一名用户电脑被感染。该用户通过Bing搜索“OpenClaw Windows”时,搜索引擎的AI助手引导其访问了恶意GitHub仓库openclaw-installer。用户下载并运行了OpenClaw_x64.exe后,电脑被植入多种用Rust编写的恶意加载工具,部分已被终端防护软件拦截。攻击者通过这些加载工具试图安装窃密软件,其中一种为Vidar Stealer。

除了窃密软件外,攻击链还会部署GhostSocks恶意程序,将受害电脑转变为代理节点(proxy node)。攻击者可利用这些节点转发恶意流量或发起攻击,使行为看起来像普通用户的常规网络活动,从而降低被发现或封禁的概率。

攻击者在恶意程序中使用了一种名为Stealth Packer的打包工具来隐藏真实载荷,该工具在网络犯罪中并不常见。它会将恶意代码注入内存执行、创建隐藏的计划任务、修改防火墙规则,并具备检测是否运行在虚拟机中的功能(Anti-VM),以规避安全分析环境的检测。

Huntress调查发现,攻击者还针对macOS用户创建了类似的恶意仓库。若用户按照指示操作并运行其提供的DMG文件,电脑将被植入窃密软件Atomic Stealer(AMOS)。