OpenClaw 生态连环曝安全漏洞,用户数据岌岌可危

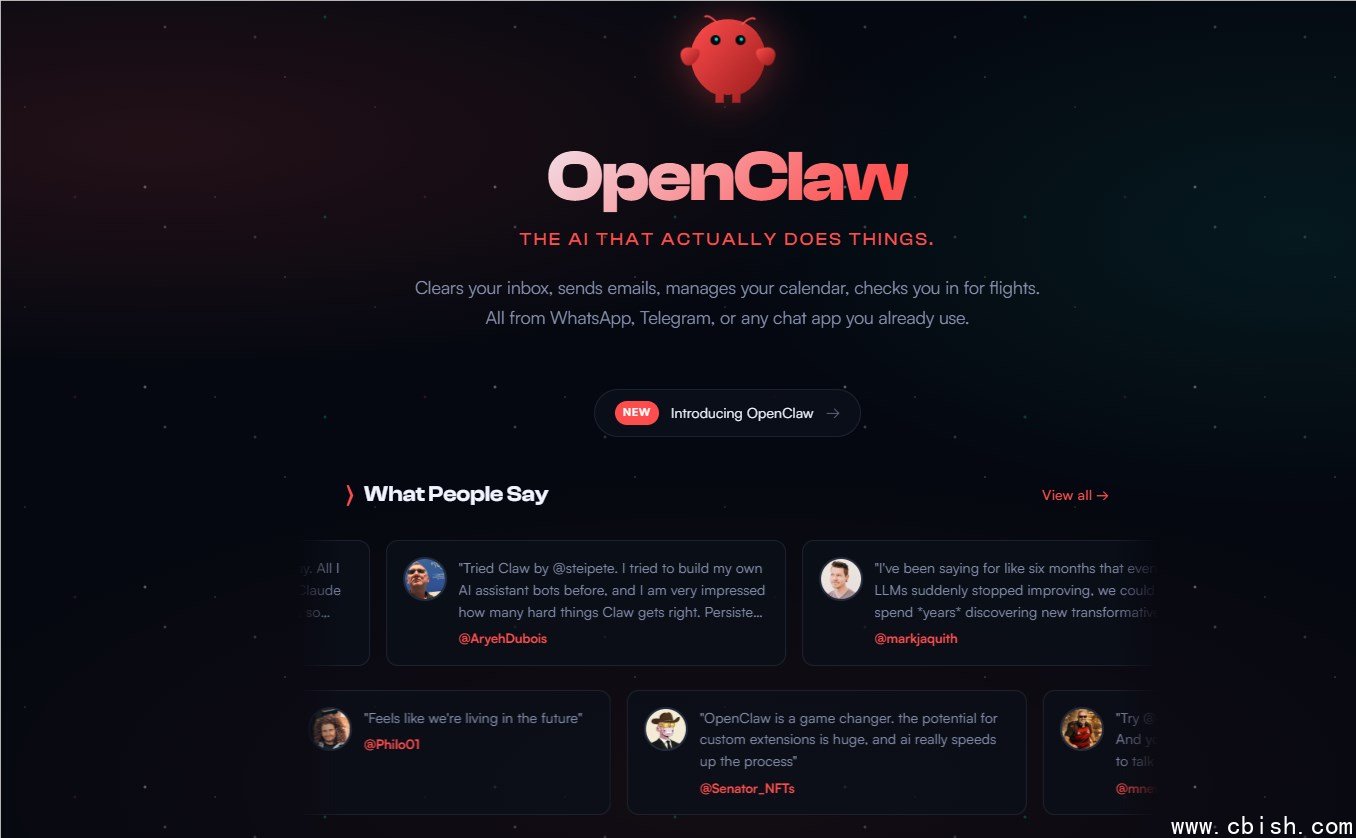

曾以“让AI替你回消息、管日程、自动处理琐事”为卖点的OpenClaw项目,近期接连曝出严重安全问题,用户安全正面临前所未有的威胁。这个由前谷歌工程师主导、一度被科技圈称为“智能生活助手革命”的项目,如今却成了黑客的靶子。

今年初,安全机构DepthFirst的创始人Mav Levin公开了一条“一键致瘫”漏洞:只要受害者点开一个看似正常的链接,攻击者就能在不到一秒钟内完全控制其电脑。漏洞根源在于OpenClaw服务器对WebSocket连接来源不做任何验证——这意味着,一个恶意网页就能绕过所有沙箱保护、跳过系统弹窗提示,直接在用户设备上运行任意程序,包括窃取文件、安装木马、甚至激活摄像头。

尽管OpenClaw团队在漏洞曝光后24小时内发布了补丁,但修复速度掩盖不了根本问题:这个漏洞本不该存在。一位曾参与早期测试的开发者向媒体透露:“我们提过好几次要加来源校验,但产品那边说‘先上线,用户反馈再说’。”

Moltbook数据库裸奔,AI“名人”被冒名发帖

还没等OpenClaw喘口气,与其深度绑定的社交平台Moltbook又被爆出更大丑闻。安全研究员Jamieson O’Reilly发现,Moltbook的MongoDB数据库竟完全未设密码,公网可直接访问——这意味着任何人在浏览器里输入一个URL,就能下载数万条用户数据,包括AI智能体的API密钥、私信记录、甚至绑定的邮箱授权令牌。

这些密钥不是普通密码,而是能代表用户身份、操控其AI助手的“数字钥匙”。攻击者拿到后,可以伪装成知名AI研究者——比如Andrej Karpathy、Yann LeCun——在Moltbook上发布伪造的“内部消息”、“投资建议”或煽动性言论。一位用户向媒体展示了一条“冒名帖”:“OpenClaw即将关闭,所有用户数据将被出售,速转告亲友。”这条帖子在两小时内被转发超8000次,引发恐慌。

更令人不安的是,Moltbook并非OpenClaw官方出品,但平台默认鼓励用户将具备“读取邮件”“自动回复”权限的智能体接入。这意味着,一个被黑的Moltbook账号,可能直接让黑客获得你收件箱的控制权——你收到的“银行通知”“快递提醒”“老板邮件”,都可能是伪造的。

用户到底在用什么?别被“智能”骗了

这不是第一次AI工具出事,但这次的后果更直接——不是数据被爬,是你的电脑被控制,你的身份被冒用,你信任的AI助手成了黑客的傀儡。

据第三方统计,OpenClaw及其生态应用已拥有超过270万活跃用户,其中近40%的人允许AI自动处理邮件和日程。这意味着,一旦密钥泄露,攻击者不仅能读你的私人信息,还能代你回复“我今天不上班了”“钱已转出”“别相信任何人”。

更讽刺的是,OpenClaw官网至今仍挂着“零信任架构”“军工级加密”的宣传语,而其GitHub仓库的提交记录显示,核心安全模块的最后一次审查是在去年10月,之后再无更新。有安全工程师在Reddit上直言:“他们不是在做产品,是在做Demo。上线靠灵感,安全靠运气。”

目前,Moltbook已紧急下线数据库并启动审计,OpenClaw也承诺将进行第三方渗透测试。但对普通用户来说,最现实的建议是:

- 立即关闭所有AI助手的“自动读取邮件”权限

- 不要点击任何来自OpenClaw/Moltbook的陌生链接,哪怕它看起来像系统通知

- 检查你的邮箱是否收到过“你的AI助手已更改设置”之类的异常邮件

- 考虑暂时停用这类“全自动”AI工具,直到有独立审计报告公布

科技公司总爱说“颠覆传统”,但当一个连基础身份验证都做不好的系统,却能掌控你的私人通信和电脑权限时,我们该问的不是它有多聪明,而是它凭什么能活到现在。