最近一个月,接连传出骇客组织ShinyHunters(UNC6240)对安联人寿(Allianz Life)、精品业者香奈儿(Chanel)与Pandora,以及科技大厂Google、思科发动攻击,骇客疑似锁定这些公司使用的Salesforce系统下手,从而窃得内部资料。由于上述的攻击手法,与另一个恶名昭彰的骇客组织Scattered Spider(0ktapus、Octo Tempest、UNC3944、Muddled Libra)相当雷同,不禁引起外界怀疑两组人马狼狈为奸的情况,如今资安业者ReliaQuest揭露更多调查结果,指出这些骇客进行合作,很可能从一年前就开始。

ReliaQuest指出,ShinyHunters在沉寂一年之后突然出现,对多个领域採用Salesforce的知名企业发动攻击,这种不寻常的现象,他们经调查发现,攻击者疑似使用一组Ticket开头的钓鱼网域,以及Salesforce帐密挖掘网页犯案,而且与Scattered Spider联手犯案,相关合作可追溯到2024年7月,其中的一项证据,是骇客论坛BreachForums出现名为Sp1d3rhunters的用户,该名用户与过往ShinyHunters的活动有关,亦与上述攻击网域的注册特徵有所交集。ReliaQuest警告,这些骇客下一波的攻击标的,很可能是金融服务及科技服务供应商。

究竟有那些迹象能证明ShinyHunters和Scattered Spider之间存在合作关係?ReliaQuest指出,ShinyHunters最近一波的攻击行动,不再只是像过往单纯窃取帐密资料与资料库,代表了策略出现重大变化,并出现Scattered Spider指标性的手法。

其中,ShinyHunters採用高度针对性的语音网钓,冒充IT支援人员诱骗员工对恶意App提供授权,这些App通常会伪装成合法工具,并能让攻击者窃取敏感的业务资料。再者,语音网钓过程会使用Okta钓鱼网页,引诱受害者输入帐密资料。附带一提的是,攻击者在外洩资料的过程当中,会透过Mullvad VPN来进行。

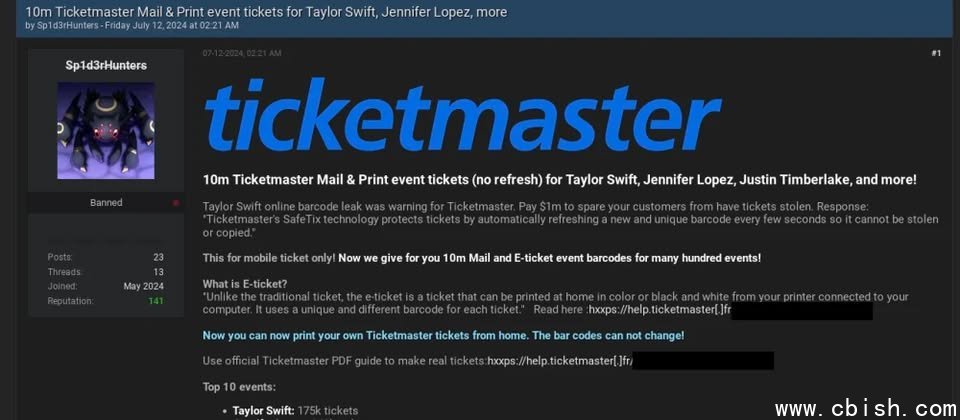

ReliaQuest也引述资安部落格DataBreaches.Net揭露的内容,在Telegram上使用Sp1d3rhunters为ID的人士宣称,两个骇客组织其实是相同的。ReliaQuest循线在BreachForums找到同名使用者,此人于2024年7月在骇客论坛洩露一批与Ticketmaster资料外洩事故有关的文件,而这起事故当时大家认为就是ShinyHunters所为,所以Scattered Spider当然也牵涉其中。

还有很多证据反映他们存在共通点,例如,两组人马发动攻击的範围、时间,今年4月至5月都攻击零售业,6月至7月目标转向保险业,6月至8月对航空业下手。ReliaQuest指出,这种同时针对不同领域发动攻击的做法,与ShinyHunters过往只锁定一个目标的策略有所不同。

ShinyHunters使用的钓鱼网域也出现Scattered Spider的特徵,而且具有相同的注册资讯,研判是利用特定网钓工具包及相关基础设施进行注册,此工具包也用于代管Scattered Spider的单一登入(SSO)钓鱼网页。

附带一提的是,除了上述结合两组织名称的Sp1d3rhunters帐号,两个组织可能又衍生额外的团队来进行合作。ReliaQuest也提及疑似由ShinyHunters与Scattered Spider成员另组的子团队The Community(也称The Com),这个团体从事帐号接管活动、SIM卡挟持、窃取加密货币等网路犯罪行为。