勒索软件的活动氾滥多年,如今骇客的营运模式也出现变化,从招募打手提供作案工具的租用服务模式(Ransomware-as-a-Service),开始出现新的模式,例如:骇客组织DragonForce改以横向联盟(cartel)的模式经营,合作的附属团体能以自己的名义从事活动。而到了最近,有新的经营模式出现,使得相关攻击的危害更加严重。

例如,今年2月资安业者Kela揭露的勒索软件骇客组织Anubis,就是这样的例子,他们使用俄文沟通,于地下论坛RAMP与XSS招兵买马,寻找3种型态的附属团体,分别负责勒索软件攻击、向受害组织勒索,以及挖掘企业组织初始入侵管道,并以利润拆分的方式进行合作,如今有其他研究人员也观察到相关情形,并指出骇客还发展出更具破坏性的手法,对受害组织造成更大的危害。

资安业者趋势科技发现,Anubis最近在勒索软件加入了资料破坏工具(Wiper)的功能,一旦攻击者执行相关参数抹除文件,受害组织无法透过解密恢复文件与资料,此举将对受害组织形成更大的压力,意图迫使他们不得不付钱,以便从骇客手上拿回遭到破坏的资料。针对这项发现,研究人员认为代表勒索软件攻击出现重大变化。值得留意的是,资料破坏工具并非首度出现,尤其是在乌克兰战争刚开战的时候,不断有骇客用于破坏敌对阵营的资讯系统,后来也有勒索软件被修改之后,因不提供文件复原机制而形成另类的资料破坏工具,但Anubis的特别之处在于,骇客同时提供了加密及抹除资料两种不同的机制,这样的做法相常罕见。

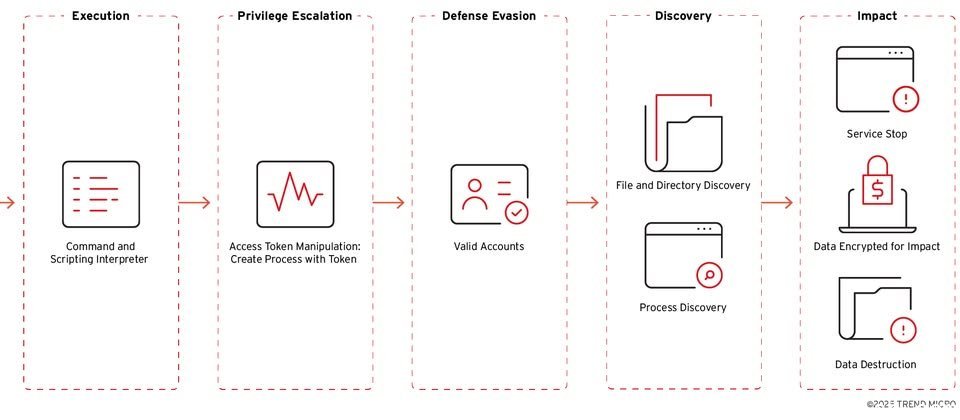

这些骇客如何进行攻击?他们透过网钓接触受害组织,成功入侵后执行命令与指令码的解译器,并操弄Token与处理程序提升权限、藉由有效的帐号迴避侦测,最终找出想要终止的处理程序,以及欲加密的文件、资料夹,执行勒索软件攻击。

研究人员提及,一旦骇客执行Anubis的资料破坏模式,所有遭到勒索软件攻击的文件虽然看似并未删除,副档名也未被更动,但文件内容皆完全被清除,大小变成0 KB。

另一方面,这些骇客列出的受害组织也逐渐增加,从Kela看到的4个现在增加至7个。研究人员指出,这些骇客攻击的範围相当广泛,涵盖澳洲、加拿大、秘鲁、美国的医疗保健、工程、营造产业,他们认为骇客採取投机主义的做法寻找目标,当目标有利可图就会对其发动攻击,而非针对特定国家或产业下手。