西班牙IMDEA Networks Institute、荷兰Radboud University及比利时KU Leuven等学术机构研究人员共同发表研究,发现知名科技公司Meta与Yandex在Android平台上,透过监听本机通讯埠的方式,建立浏览器与原生App之间的身分桥接,实现用户行为的去匿名化追蹤。此技术手法绕过了传统的隐私保护机制,侵害行动装置用户的个人资料保护与隐私安全。

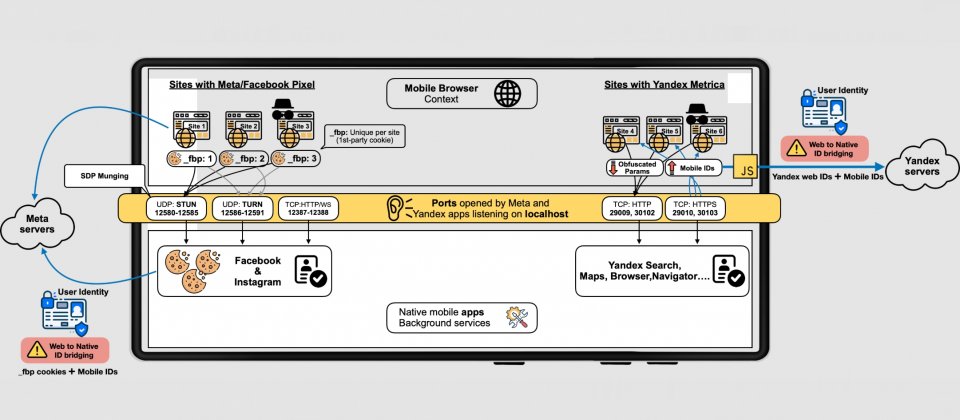

根据该项研究结果,Meta的Facebook与Instagram应用程序,以及Yandex旗下多款应用程序,会在Android装置中于背景持续监听特定本地端通讯埠。当用户开启安装有Meta Pixel或Yandex Metrica追蹤码的网站时,浏览器中的JavaScript脚本会将浏览行为与身分资讯经由本地端Socket传递至这些原生App,进而实现Web与App间的身分串接。此举突破现行如清除Cookie、无痕浏览以及Android权限控管等防护,可连结原本分散、短暂的浏览识别与长期、个人化的App帐号或装置识别码,提升追蹤的精确度与持续性。

以Meta为例,研究指出其Facebook与Instagram应用程序会在背景启动服务,监听一组UDP与TCP本地埠口。当用户浏览嵌有Meta Pixel的网站时,脚本会将_fbp Cookie透过WebRTC协定,以名为SDP Munging或TURN的方法传递至本机通讯埠,然后由原生App接收后,与用户帐号一同传送至Meta服务器。这让Meta能够跨网页与App层串接同一用户,打破现有第一方Cookie仅限单一网站範畴的隐私保护。

Yandex则採用HTTP与HTTPS请求发送至指定本地端埠口,由旗下如Yandex Maps、Yandex Browser等App监听。这些App会回应包含Android Advertising ID等身分资讯,由浏览器脚本收集后一併上传,这种设计还透过DNS解析将追蹤网域指向127.0.0.1,进一步隐匿流量与资料流向,使一般检测机制更难发现。

此种利用Android开放本机Socket设计的追蹤方式,受影响範围极广,据统计,Meta Pixel与Yandex Metrica分别被嵌入全球数百万个网站。研究实测也显示,即便用户未明确同意Cookie政策,这些身分串接仍有机会被触发,且由于本机通讯埠监听并无特别权限限制,其他恶意App也可能侦听相关埠口,衍生更多资安与个资外洩风险。

为了评估此追蹤手法对不同浏览器的影响,研究团队针对多款主流浏览器,包括Chrome、Microsoft Edge、Firefox、DuckDuckGo及Brave进行测试。测试结果显示,当网站脚本尝试与本机通讯埠连线时,Chrome及Edge均受到Meta与Yandex这类追蹤行为的影响,能够被追蹤脚本连接并传递身分资料。Brave则因为自2022年起针对本地主机连线实施严格封锁策略,能有效防止这类攻击,DuckDuckGo则透过增加阻挡清单减少部分风险。Firefox虽对Meta的技术较具防御力,但对Yandex的HTTP请求仍会受到影响。

目前主流浏览器已针对此类本地端Socket沟通提出初步防御措施,例如封锁特定埠口、限制SDP栏位操作等。不过,研究人员强调,Android平台本身的设计限制若未根本改善,相关风险仍然存在。Meta与Yandex皆未在官方文件公开说明此类技术细节,也未针对外界或开发者社群的相关讨论给出明确回应,但是皆已停止相关追蹤功能运作。