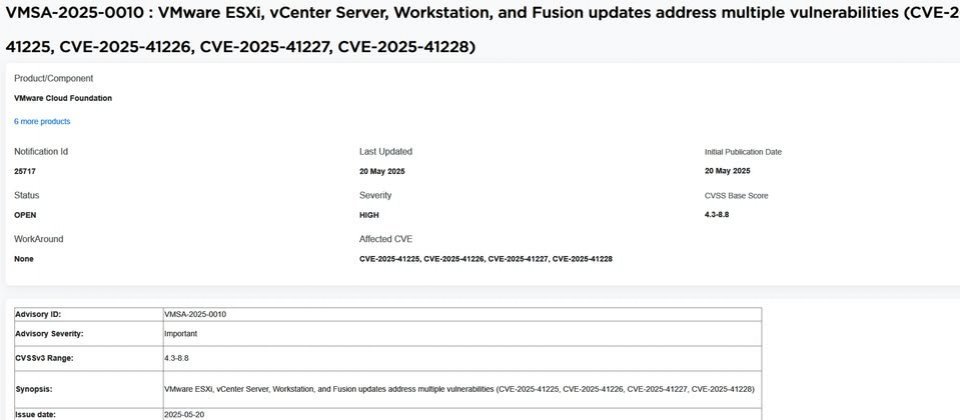

本週二(5月20日)VMware发布资安公告,针对旗下的ESXi、Cloud Foundation等多项产品修补资安弱点。

根据CVSS风险评分高低,最严重的是CVE-2025-41225,此为通过验证的命令执行漏洞,攻击者在取得特殊权限的情况下,藉由产生或窜改警示通知并执行指令码行动,就有可能触发这项弱点,并在vCenter Server执行任意命令,CVSS风险为8.8,影响vCenter Server 7.0及8.0、Cloud Foundation (vCenter) 4.5.x与5.x、Telco Cloud Platform (vCenter) 2.x至5.x、Telco Cloud Infrastructure (vCenter) 2.x与3.x,值得留意的是,除了套用相关更新软件之外,没有其他替代缓解措施。

其余几项高风险漏洞CVE-2025-41229、CVE-2025-41230、CVE-2025-41231,则主要影响Cloud Foundation 4.5.x及5.x版,这些弱点涉及资料夹穿越、资讯洩露、缺乏身分验证,风险值为8.2、7.5、7.3。

其中,CVE-2025-41229、CVE-2025-41230存在共通点,那就是攻击者只要能使用443埠存取Cloud Foundation,就能利用。至于CVE-2025-41231,攻击者只要能够存取Cloud Foundation应用系统,就能进行特定的未经授权行为,并存取部分敏感资讯。