我们这次选出的2023第2大漏洞,与去年11月一起引起全球关注的勒索软体攻击有关,因为此事故导致利用这项漏洞的情况浮上檯面。

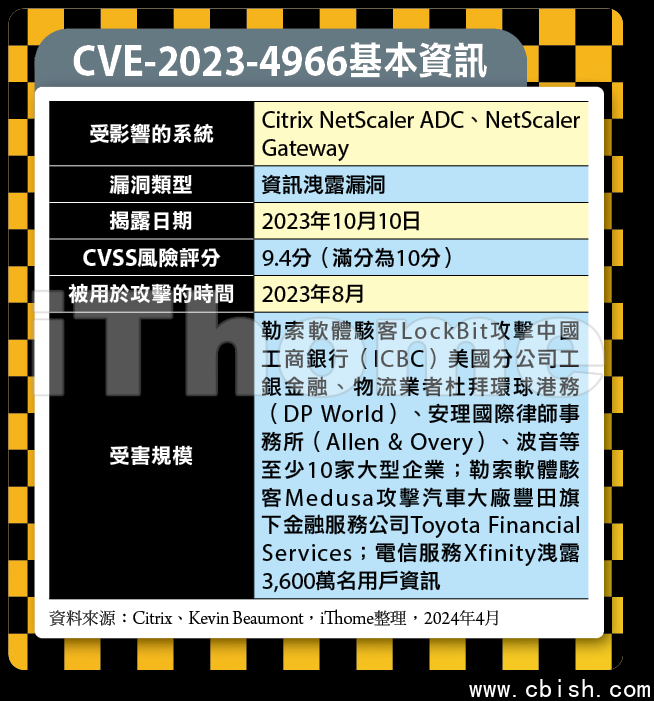

它是存在Citrix NetScaler设备的资讯洩露漏洞,编号为CVE-2023-4966,CVSS风险评分达到9.4。Citrix于10月10日发布了修补程式,之后,资安业者Mandiant提出警告,他们发现骇客自8月下旬开始,就利用这项零时差漏洞,当时,已有政府机关与科技业者受害,到了10月23日,Citrix也证实出现漏洞攻击行动的情况──他们接获连线阶段(Session)挟持的事故通报,并确认攻击者在过程中利用这项漏洞。

关于弱点的称呼,发布概念性验证(PoC)攻击程式码的资安业者Assetnote,将这个漏洞命名为「Citrix Bleed」,但Shadowserver基金会提出警告,在漏洞细节及PoC程式码公布之后,他们随即看到尝试利用该漏洞的情况瞬间增加。

虽然在Citrix首度发布资安公告之后,已有数家资安业者、资安研究团队关注该漏洞的后续态势,但真正开始有企业组织证实受害,并引起另一波关注,与中国工商银行的美国子公司工银金融(ICBCFS)有关,因为他们在1个月后遭遇勒索软体攻击的事故。

根据iThome所整理的资安新闻,总共有10篇与Citrix Bleed相关,但当中有超过三分之二的报导,是在工银金融遇害之后出现。

因金融业者服务中断而引起关注

针对工银金融发生的资安事故,当时先是由证券业暨金融市场协会(SIFMA)传出该公司遭到勒索软体攻击,导致工银金融无法结算投资人的美国国债交易,部分股票交易也受影响。

这样的情况引起全球关注,随后工银金融也证实确有此事,他们遭遇勒索软体攻击,导致部分服务面临中断,但对于受到攻击的系统,以及攻击者如何入侵,该公司并未透露进一步的讯息。

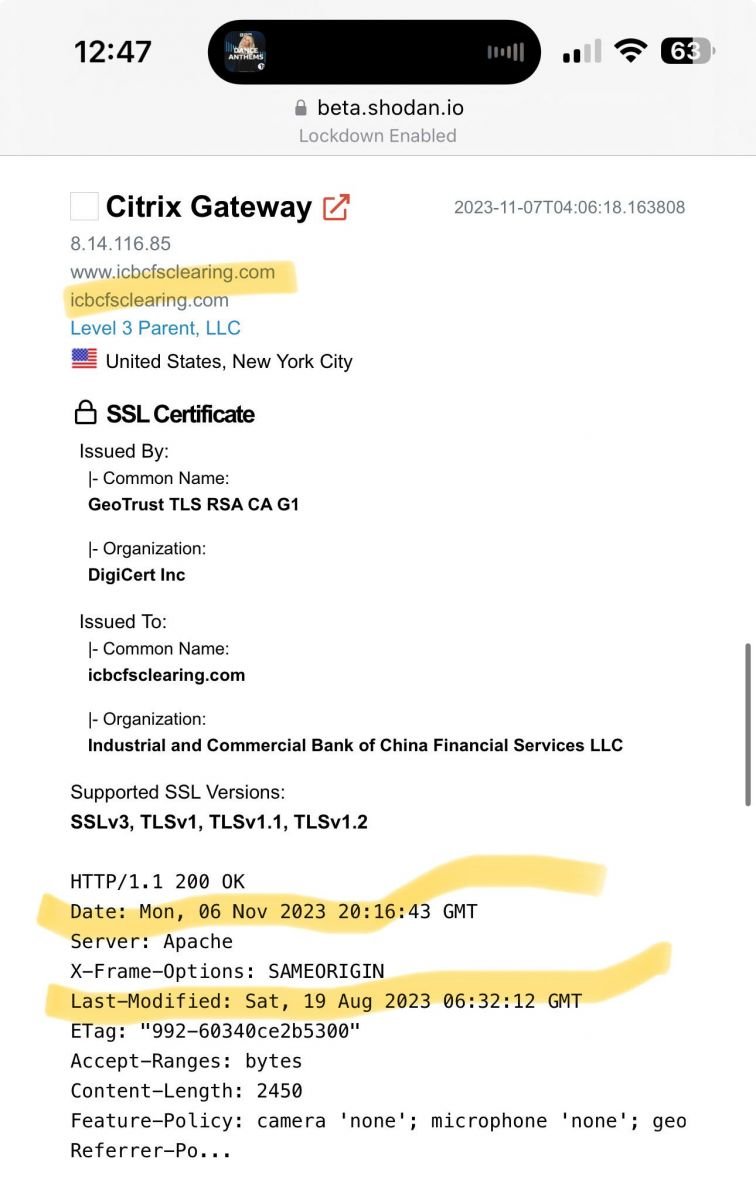

值得留意的是,根据彭博社、路透社等美国当地的媒体报导,攻击者的身分就是勒索软体集团LockBit。而对于这起事故发生的原因,资安专家Kevin Beaumont透露,骇客很可能是针对该公司的Citrix Netscaler系统下手,利用Citrix Bleed漏洞入侵网路环境,此伺服器在数日前就处于离线状态。

资安专家Kevin Beaumont指出,勒索软体组织LockBit能够入侵工银金融(ICBCFS),并且瘫痪部分系统运作,箇中关键,就是利用尚未修补CVE-2023-4966的Citrix NetScaler Gateway,而能够得逞。(图片来源/Kevin Beaumont)

勒索软体骇客早已利用相同漏洞,入侵其他大型组织

然而,工银金融并非唯一因为没有修补Citrix Bleed而被LockBit入侵的组织。根据这位研究人员的调查,物流业者杜拜环球港务(DP World)、安理国际律师事务所(Allen & Overy)、波音等至少10家大型企业,都是受害者。

这些攻击行动如何进行?研究人员指出骇客组织有分工,前期的人员利用Citrix Bleed入侵目标企业,并部署远端管理工具,以便后续接手的攻击者能持续存取网路环境,而这一组人员会再利用各种手法提升权限,摆脱EDR系统控制、窃取资料,最终部署勒索软体将档案加密。

值得留意的是,LockBit并非唯一利用Citrix Bleed的骇客组织。在2023年11月16日,勒索软体骇客组织Medusa声称,他们入侵汽车大厂丰田(Toyota)旗下的金融服务公司Toyota Financial Services(TFS),若想要下载取回骇客窃得的资料,或是要求骇客删除档案,他们开出800万美元的价码。

而对于骇客入侵的管道,资安专家Kevin Beaumont指出,该公司德国办事处的NetScaler Gateway,自8月底之后就再也没有更新,曝露Citrix Bleed而酿祸。这样的情况,也与Mandiant发现至少有4组人马从事漏洞利用攻击的观察,可说是不谋而合。

?相关报导?