3月上旬,GitHub接到安全公司Wiz的通报,发布了3.14.25、3.15.20、3.16.16、3.17.13、3.18.7、3.19.4版本的GitHub Enterprise Server(GHES)修复高危漏洞CVE-2026-3854。该漏洞允许攻击者获取推送仓库的权限,并在GHES主机上执行任意代码,CVSS风险评分为8.8分(CVSS v4.0为8.7分)。本周GitHub与Wiz进一步披露了更多细节,指出该漏洞极易被利用。

GitHub表示,CVE-2026-3854影响范围广泛,涵盖GitHub.com、GitHub Enterprise Cloud、支持数据驻留的GitHub Enterprise Cloud,以及企业托管用户的GitHub Enterprise Cloud。经调查,该漏洞在公开前尚未被利用。

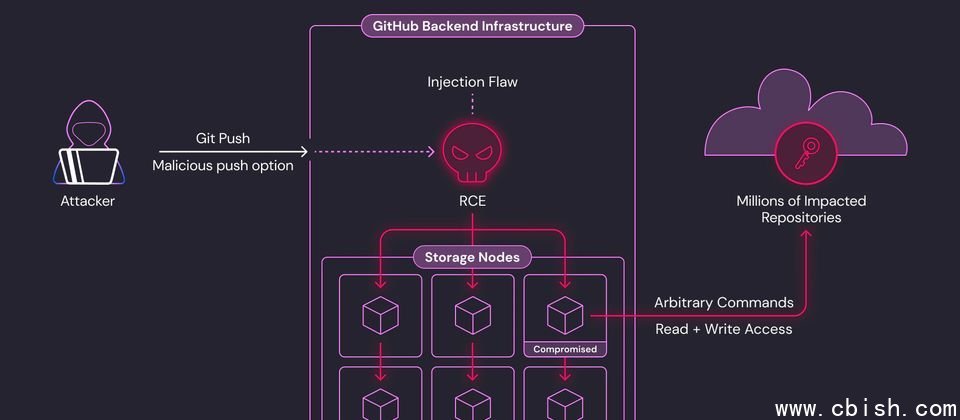

该漏洞利用用户提供的Git推送选项,这些选项通过元数据处理。该功能允许客户端在推送过程中向服务器发送特定字符串。然而,用户输入的值被直接纳入内部元数据,且未经过充分校验。由于内部元数据格式使用分隔符,而该分隔符也可能出现在用户输入中,攻击者可注入额外字段,使下游服务误将其解析为受信任的内部数据。

Wiz也在博客文章中指出,这是少数通过AI技术在闭源二进制程序中发现的重大漏洞,并强调该漏洞利用门槛极低。在GitHub.com和GHES上的影响有所不同:在GitHub.com上,攻击者可远程在共享存储节点执行任意代码;而在GHES环境中,攻击者则可完全控制服务器,访问其管理的仓库及凭证信息。

值得注意的是,尽管GitHub在收到通报后数小时内就发布了修复版本,但截至目前仍有88%的GHES实例未更新,因此官方强烈建议用户尽快完成升级。