网页服务器Nginx的第三方网页管理界面Nginx UI存在严重漏洞,后续传出已被利用。由于攻击者无需通过身份验证即可接管网页服务器,该漏洞受到安全界高度关注。

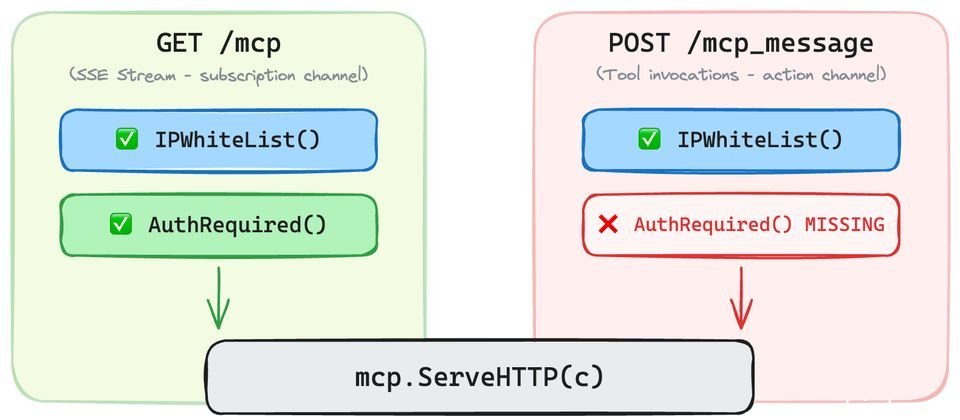

该漏洞被登记为CVE-2026-33032,起因是Nginx UI在与模型上下文协议(Model Context Protocol,MCP)集成时,暴露了两个HTTP端点:/mcp 和 /mcp_message。其中,/mcp 端点要求用户必须通过白名单IP地址并完成身份验证才能访问;但/mcp_message 端点仅需来自白名单IP即可访问。然而,IP白名单默认为空,且中间件默认允许所有访问,导致未经身份验证的攻击者可使用全部MCP工具,重启Nginx,创建、修改或删除配置文件,甚至触发自动重载,完全控制Nginx服务。该漏洞CVSS风险评分为9.8分(满分10分),危害极高。

值得注意的是,无论是开发者三周前发布的安全公告,还是美国国家漏洞数据库于3月30日记录的内容,均称尚未提供修复补丁。但通报该漏洞的安全公司Pluto Security于4月15日的博客文章指出,Nginx UI开发团队已于3月15日发布的2.3.4版本中完成修复。为何出现信息差异,目前尚不清楚。为确保安全,用户应升级至最新版本(目前为2.3.6版)。

CVE-2026-33032被用于实际攻击的情况,最早由安全公司Recorded Future于4月13日发出警告。该公司在3月发现有31个漏洞正被黑客积极利用,其中之一即为CVE-2026-33032。至于攻击者具体如何利用,该公司未进一步说明。

Pluto Security在博客中详细说明了漏洞细节:由于Nginx UI的某些功能缺少身份验证机制,导致12种MCP工具被暴露。其中一种工具可自动重载Nginx配置,攻击者仅需一次未经身份验证的API调用,即可注入恶意配置并接管Nginx。

该公司将CVE-2026-33032命名为MCPwn,并指出,该漏洞的发现表明,开发者在将MCP与现有应用集成时,MCP端点会继承应用的全部功能,却未必继承原有的安全机制,从而可能绕过所有身份验证,形成可被利用的后门。Pluto Security通过物联网搜索引擎Shodan,在超过50个国家发现2,689个运行Nginx UI的实例,这些均是潜在攻击目标。

利用CVE-2026-33032,攻击者可获取12种工具,其中7种可对Nginx造成破坏,另外5种可用于侦察。攻击流程通常仅需两步:首先利用漏洞建立经过身份验证的SSE连接,然后在该连接状态下调用所需工具,整个过程无需任何身份验证。该漏洞可能导致攻击者拦截所有流量、窃取管理员凭证、获取持久访问权限、泄露网站架构,或直接终止网站服务运行。