3月初,Google披露了一个名为Coruna的iOS漏洞利用工具包,其中特别提到部分漏洞曾出现在三年前的攻击行动“Operation Triangulation”中。最新调查结果显示,Coruna的开发很可能源于当时黑客所使用的攻击工具。

安全公司卡巴斯基本周发布调查报告指出,Coruna的使用可追溯至其2023年披露的网络间谍活动“Operation Triangulation”。通过对Coruna利用的CVE-2023-32434与CVE-2023-38606核心代码进行比对,确认Coruna是三年前Triangulation行动所用攻击工具的升级版本。此外,研究人员发现,Coruna包含的四个漏洞,正是卡巴斯基在揭露该攻击行动后,黑客为继续实施攻击而新增至漏洞工具包中的。

另一方面,卡巴斯基发现,所有漏洞利用模块均共享部分代码,并由同一核心攻击框架开发而成。类似的漏洞利用代码也出现在Coruna的其他组件中。这些发现表明,开发者采用统一的设计方式构建漏洞利用套件,而非临时拼凑。因此,卡巴斯基认为,Google发现的Coruna显然早在三年前就已存在,黑客在“Operation Triangulation”行动中已开始使用。

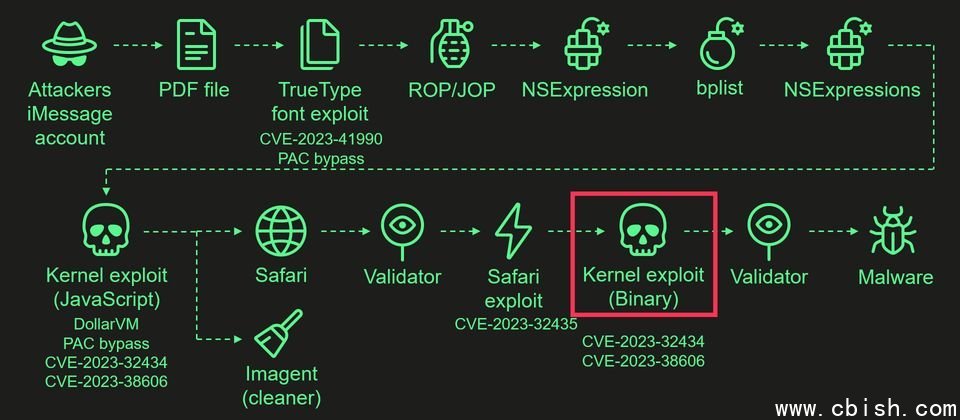

在攻击流程上,Coruna主要通过Safari浏览器的WebKit排版引擎漏洞作为入口,先进行设备指纹识别,再根据iOS版本动态选择对应的远程代码执行(RCE)漏洞与绕过机制,随后下载并解密后续载荷,最终获取操作系统内核层的控制权限。

在分析漏洞利用工具并比对相似性时,卡巴斯基发现其中一个漏洞利用链是“Operation Triangulation”的更新版本,其中部分机制的调整引起了关注,例如:增加了对2023年12月发布的iOS 17.2的检测,加入了对2023年推出的新处理器(A17、M3、M3 Pro、M3 Max)的识别机制。此外,攻击者还加入了对特定测试版(iOS 16.5 Beta 4)的检测,原因是苹果在收到卡巴斯基通报后修补了相关漏洞。

上述情况存在不合理之处:攻击者同时检测新旧版本的操作系统,并识别新型号处理器,但既然旧漏洞已在新版系统中被修复,新版工具仍检测这些已修复的旧系统版本,显然多余。出现这种现象的原因在于,攻击者使用相同的代码库开发漏洞利用工具,部分检测逻辑是为新漏洞新增的,但在旧版工具重新编译时被保留了下来。

对此,卡巴斯基认为,鉴于Coruna采用模块化设计且易于复用,未来将有更多攻击者将其用于恶意活动。该公司呼吁用户及时安装最新的安全更新,以防范此类漏洞利用工具的攻击。