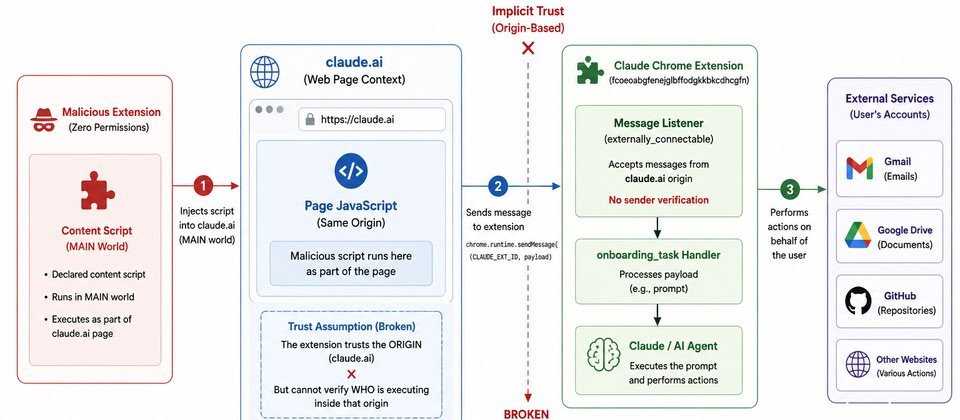

Claude的Chrome扩展功能(Claude in Chrome)存在安全漏洞。根据AI安全公司LayerX的研究,该漏洞允许其他扩展在无需特殊权限的情况下注入恶意指令,劫持Claude in Chrome的功能,窃取攻击者想要的任何数据,并让Claude的代理程序执行攻击者指定的操作或任意指令。值得注意的是,4月27日LayerX向Anthropic通报了该漏洞并获得确认,Anthropic表示将发布新版扩展进行修复。然而,在5月6日发布的1.0.70版本更新后,LayerX发现Anthropic的修复不彻底,未能从根本上解决漏洞,导致此前发现的缺陷仍可被利用。对此,LayerX建议用户采取措施降低风险,例如引入扩展与页面之间的身份验证令牌、限制externally_connectable中允许的可信扩展名单等。

针对该漏洞的成因,LayerX指出,问题源于扩展代码中的一条指令,其功能是允许浏览器中运行的脚本与Claude的大型语言模型(LLM)通信,但由于未验证脚本的来源,任何安装在浏览器中的扩展都可以在无特殊权限的情况下向Claude in Chrome发送指令。这一缺陷暴露了当前许多AI工具所面临的根本性问题:厂商过度扩大信任边界,忽视基础安全设计,为恶意行为者留下了可乘之机。LayerX将该漏洞命名为ClaudeBleed,目前尚未分配CVE编号。

攻击者如何利用ClaudeBleed?LayerX指出,攻击者可诱使用户安装无需权限的恶意扩展,随后在claude.ai页面注入脚本,向Claude in Chrome发送消息,触发其执行任意提示。攻击者可通过审查循环绕过用户确认流程,操纵DOM元素改变Claude的感知,最终实现敏感的跨站操作。整个过程无需额外权限、无需用户交互,也无需利用漏洞链。