自建大型语言模型工具Ollama出现重大漏洞,受影响版本为低于0.17.1的版本。美国国家漏洞数据库(NVD)已收录此漏洞为CVE-2026-7482,指出攻击者可利用特制GGUF模型文件,使Ollama在创建或量化模型时读取超出原始数据范围的内存内容,可能导致环境变量、API密钥、系统提示词,以及同一进程内其他用户的对话数据泄露。

Ollama常被开发者与企业用于本地计算机或服务器上运行大型语言模型,无需将数据发送至云端AI服务。CVE-2026-7482漏洞与Ollama处理GGUF模型文件的方式有关,GGUF是一种用于存储大型语言模型数据的文件格式,包含张量数据的位置、形状与大小等信息。

根据NVD漏洞说明,攻击者可构造张量形状或大小声明与实际数据长度不一致的GGUF文件,导致Ollama在创建和量化模型时读取超出原始模型数据范围的内存,多读出的内容可能是同一进程中的其他数据,从而造成信息泄露。

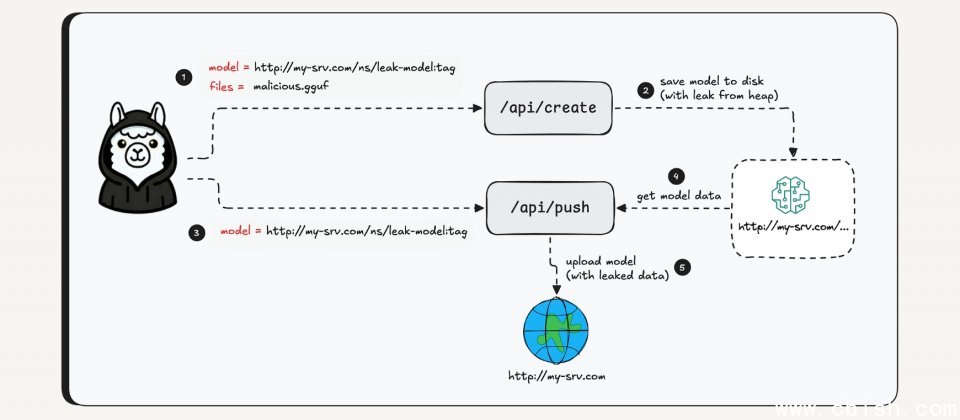

安全公司Cyera将此漏洞命名为Bleeding Llama。Cyera研究人员指出,在可访问且未添加额外验证的Ollama部署中,攻击者可先上传特制GGUF文件,再要求服务器创建模型,最后通过/api/push接口将包含泄露内存内容的模型文件推送到攻击者控制的服务器或模型仓库。Cyera估计,全球约有30万台暴露在互联网上的Ollama服务器可能受影响。

Ollama上游发行版本的/api/create与/api/push接口未内置身份验证机制。不过,NVD与Ollama官方FAQ均指出,Ollama默认绑定在127.0.0.1:11434,并非启动后即对外开放,因此风险较高的情况是管理员为实现远程访问或系统集成,通过设置OLLAMA_HOST=0.0.0.0等方式使服务可从外部网络访问,却未额外配置防火墙、反向代理验证或其他访问限制。

Ollama已在0.17.1版本中修复该问题。用户应确认当前运行版本是否低于0.17.1,并优先升级至新版。若曾将Ollama服务开放给内部网络或互联网使用,应检查连接来源、模型创建记录及密钥使用情况,必要时更换可能泄露的API密钥与其他敏感配置。