4月30日,安全公司Theori披露了Linux内核中的一个安全漏洞,名为Copy Fail。该漏洞影响广泛,可追溯至2017年发布的Linux内核4.14版本,波及所有Linux发行版,多个发行版的开发团队已发布安全公告。此漏洞可用于本地权限提升(LPE),被分配编号CVE-2026-31431。Theori仅用一个732字节的Python概念验证脚本,就在Ubuntu、Amazon Linux、Red Hat Enterprise Linux(RHEL)和SUSE系统上成功获取root权限,并呼吁用户高度重视,尽快采取应对措施。仅隔一天,美国方面警告该漏洞已被用于实际攻击。

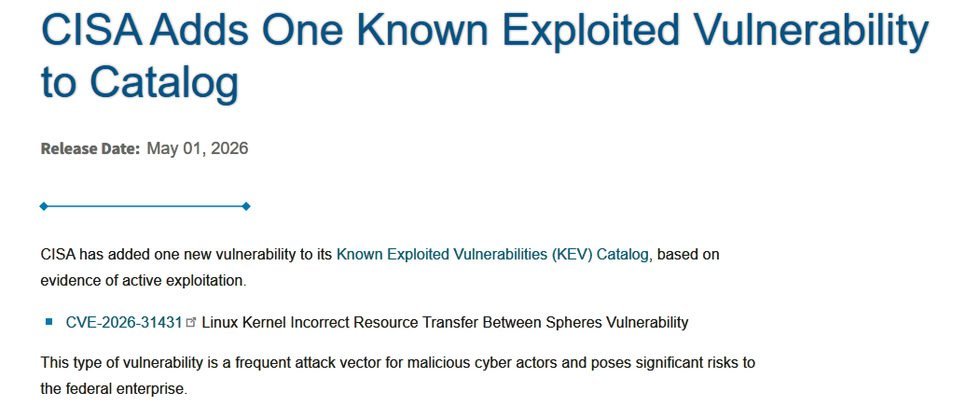

5月1日,美国网络安全与基础设施安全局(CISA)表示,已掌握CVE-2026-31431正在被积极利用的证据,将其列入“已知被利用漏洞”清单(KEV),并要求联邦机构必须在5月15日前完成补丁修复。但CISA尚未确认该漏洞是否被用于勒索软件攻击。

值得注意的是,过去曾有多起因可实现权限提升而备受关注的Linux内核漏洞,例如Dirty Cow(CVE-2016-5195)和Dirty Pipe(CVE-2022-0847)。但Theori强调,Copy Fail是一个纯粹的逻辑缺陷,利用极其简单,几乎没有任何前提条件:攻击者无需像Dirty Cow那样争夺竞争条件,也无需像Dirty Pipe那样精确操控管道缓冲区。

由于触发Copy Fail漏洞依赖的是标准系统库函数,同一段脚本即可在不同Linux发行版中通用。此外,该漏洞仅会破坏内存中的缓存数据,不会修改磁盘上的文件。因此,其影响不仅限于本地权限提升,在Kubernetes环境中,攻击者还可借此实现容器逃逸。