上个月遭遇TeamPCP供应链攻击的开源大型语言模型串联工具LiteLLM,近期披露了一个严重安全漏洞,攻击者在不到两天内就已将其用于实际攻击。

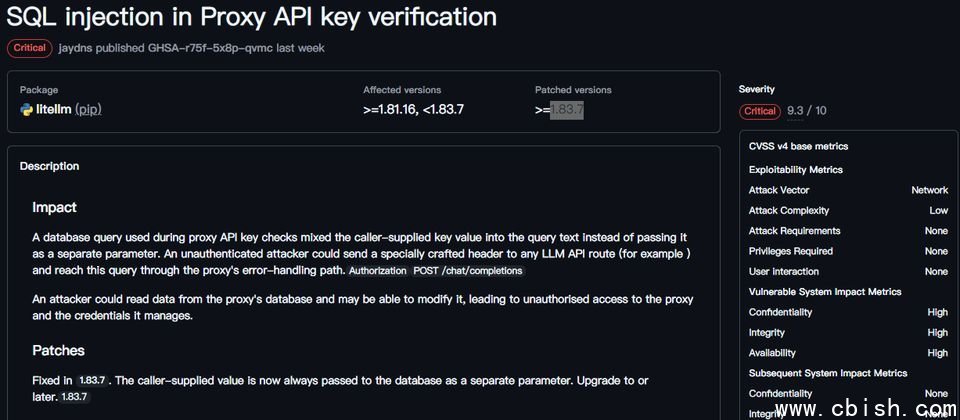

4月24日,LiteLLM开发团队披露了SQL注入漏洞CVE-2026-42208。该漏洞源于代理服务器API密钥验证流程的缺陷,其数据库查询语句将用户提供的密钥数据直接拼接到SQL语句中,而非作为独立参数传递。攻击者可在未经身份验证的情况下,向任意大型语言模型(LLM)API路由发送特制的伪造请求头,通过代理服务器的错误处理路径触发该漏洞。

一旦利用成功,攻击者即可读取甚至篡改代理服务器数据库中的数据,导致未经授权访问代理服务器及其管理的凭证。该漏洞CVSS v4.0风险评分为9.3分,属于高危级别。开发团队已发布LiteLLM 1.83.7版本进行修复。

安全公司Sysdig发现,在漏洞公告发布后的36小时内,已监测到攻击行为。攻击者尝试发起SQL注入,探测数据库结构,并锁定其中三个数据表,使用了17个Union型恶意载荷。

随后出现第二波攻击,攻击者重复使用相同的恶意载荷,并在未通过身份验证的情况下,探测/key/generate和/key/info接口。