3月下旬,黑客组织TeamPCP发动了一系列供应链攻击,其中一起为蠕虫程序CanisterWorm。如今,类似蠕虫活动再次出现。

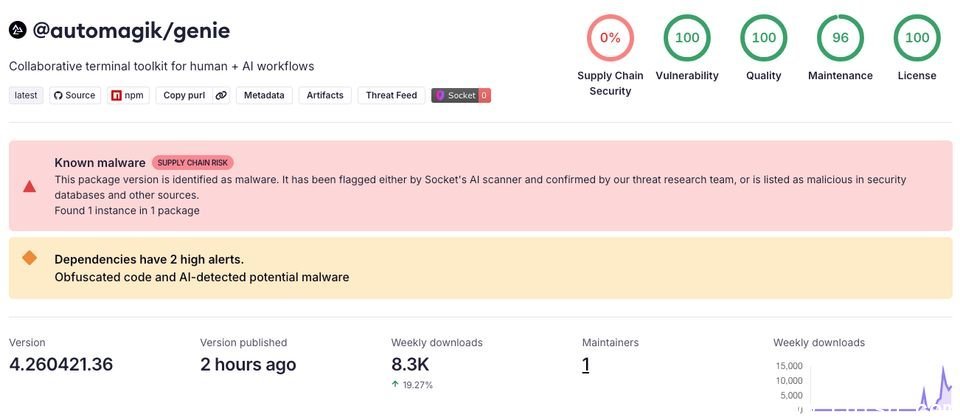

安全公司Socket发现新一轮NPM供应链攻击,黑客疑似针对AI系统建设服务及咨询公司Namastex Labs旗下的NPM包进行篡改,植入的恶意软件具备以下特性:安装完成后自动执行恶意代码,从开发环境窃取各类凭证,利用由Canister智能合约驱动的服务,并通过自我复制方式渗透其他包。

本次黑客使用的恶意软件具备四大功能。首先,它会从开发环境中收集各类敏感信息,包括AWS、Azure和GCP云平台的凭证,以及Kubernetes和Docker配置文件、SSH密钥与配置、数据库密码文件,还有.npmrc、.git-credentials、.netrc和.env*等开发环境配置文件,以及Terraform、Pulumi、Vault等平台的数据。

除了上述开发环境信息,恶意载荷还会从浏览器和加密货币钱包应用中窃取相关数据。

在获取这些信息后,该恶意软件会通过两种方式传输数据:一种是通过HTTPS Webhook端点,另一种是通过ICP智能合约协议的Canister容器。

最终,恶意软件会通过NPM和PyPI进行传播。在NPM环境中,恶意载荷会从受感染的计算机中提取访问令牌,识别开发人员具有发布权限的包,下载其文件并注入恶意钩子,然后重新发布。在PyPI环境中,恶意程序包含生成Python载荷的脚本,一旦获取相应凭证,就会使用Twine制作并上传恶意包。