最近两到三年,运营僵尸网络的黑客特别偏好劫持缺乏防护的物联网设备,但现在也出现了专门针对企业员工的攻击行动,意图劫持Windows工作站电脑。

思科威胁情报团队Talos揭露了僵尸网络PowMix的攻击活动,黑客冒充连锁超市Edeka,利用捷克数据保护法或其他监管框架作为诱饵,疑似锁定捷克企业的人力资源(HR)、法务、员工招聘部门。此外,为了降低用户警觉,黑客还会搭配薪酬资料与合规参考文件,提升诱饵文件的真实感。值得注意的是,多个行业的求职者也遭到攻击,涵盖IT、金融、物流领域。

PowMix最特别的地方在于采用了随机的C2连接。由于Beacon并未持续与C2服务器通信,难以通过特征码进行检测。而且,该僵尸网络具备远程更新C2域名的机制,攻击者可以轻松更换控制来源。根据黑客使用ZIP文件传递有效载荷、利用Windows任务计划程序在受感染电脑上持续活动,以及采用云平台即服务(PaaS)Heroku作为C2服务器,Talos指出,PowMix所采用的战术与Check Point去年8月披露的ZipLine攻击活动有相似之处。

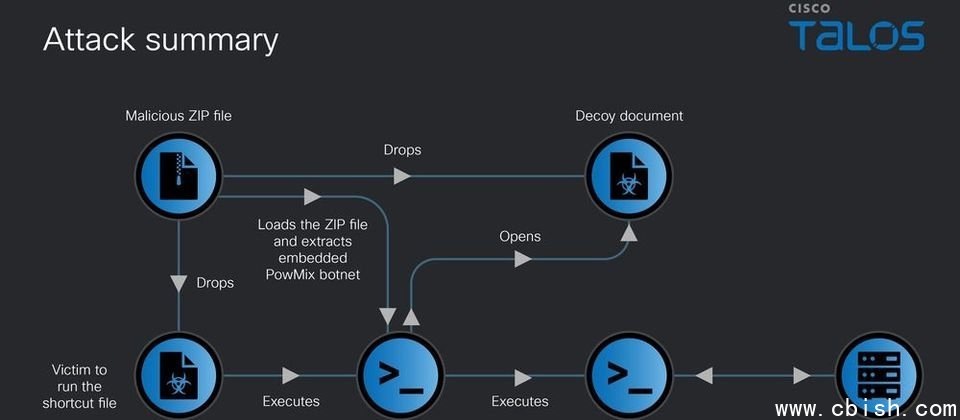

针对黑客传播PowMix的过程,从收件人打开钓鱼邮件中的ZIP附件开始,该文件内含恶意Windows快捷方式文件(LNK)。一旦用户执行,电脑就会运行PowerShell恶意加载工具脚本,随后加载并解压恶意ZIP文件,在内存中执行僵尸网络PowMix的有效载荷,并与C2服务器通信。

为规避检测,黑客的恶意加载工具引入了防恶意软件扫描接口(AMSI)绕过机制,欺骗Windows安全子系统AMSI未初始化,使系统停用脚本的实时扫描功能,从而让脚本得以执行其中的恶意内容,且不会被Microsoft Defender或其他EDR系统察觉,最终在受感染电脑上植入PowMix。

PowMix可提供哪些功能?黑客利用其实现远程访问、侦察、执行任意代码,并在受感染电脑上添加每天上午11点启动的任务计划,以确保僵尸网络持续活跃。该僵尸网络与C2通信的方式是将机器人识别编号(Bot ID)、心跳数据、嵌入随机字符串的URL伪装成合法的REST API进行调用。