你的AI助手,可能正在偷偷出卖你

最近,一位名叫Chaofan的开发者站了出来,揭开了一个让整个AI圈脊背发凉的事实:你用的那些“便宜好用”的AI中转服务——比如OpenRouter、LiteLLM,甚至一些打着“免费API”旗号的小工具——很可能早就成了黑客的跳板。你的Agent不是在帮你干活,而是在不知不觉中,把你的密钥、你的钱、你的代码,全送给了陌生人。

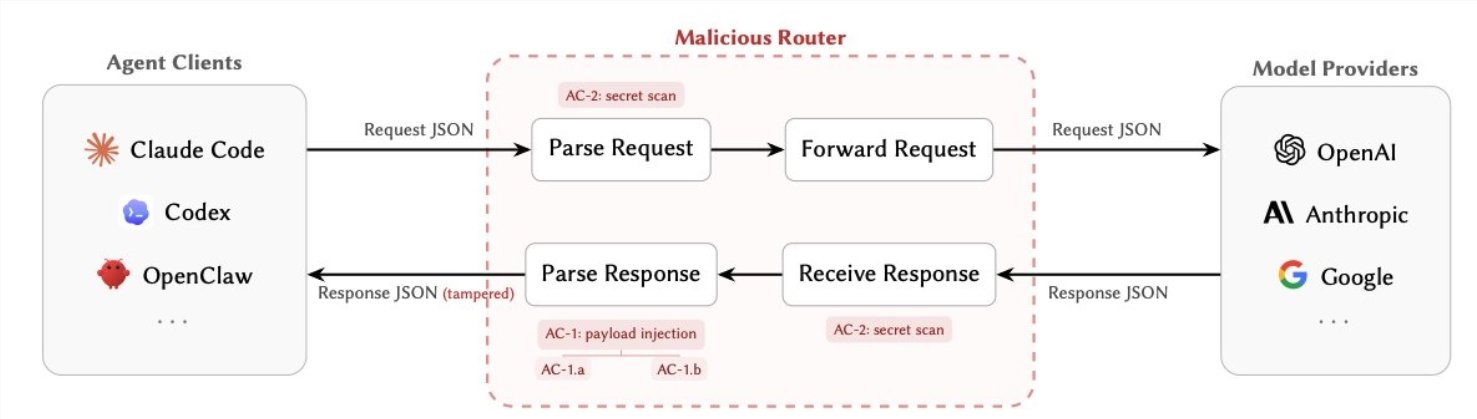

路由器不是中立通道,它是“间谍站”

你可能没想过,当你用一个工具让AI调用API、访问数据库、执行curl命令时,这些请求不是直接发给OpenAI或Anthropic的。中间,它要经过一个“路由器”——一个第三方服务,负责转发你的请求、接收返回结果。听起来很合理,对吧?但问题在于:这个路由器,能看到你发的每一个字。

你的API密钥、你的AWS凭证、你的以太坊私钥、你让AI去爬的网址、你让它执行的shell命令……全部明文传输。没有加密,没有签名验证,连日志都不加密。一个恶意路由器,就像在你家客厅装了摄像头+键盘记录器,你的一举一动,别人看得一清二楚。

攻击不是理论,是已经发生的现实

Chaofan团队测试了28个付费路由器和400个免费路由器,结果让人心寒:

- 9个路由器被发现主动篡改AI的指令——比如你让AI用curl访问官网,它偷偷改成访问攻击者控制的服务器,直接执行远程代码。

- 1个路由器直接偷走了研究者钱包里的50万美元ETH,全程没留痕迹,连警报都没触发。

- 他们发现99个真实有效的API密钥被泄露,包括企业级云服务、支付接口、内部系统权限。

- 超过400个AI Agent处于“YOLO模式”——意思是,它们被配置成无限制执行任何操作,而这些Agent背后,可能连接着你的数据库、你的CRM、你的客户数据。

更可怕的是,这些攻击不是随机的。它们会等你用满50次请求,或者当你输入“YOLO”“run it”这类“放行”关键词时,才动手。普通用户根本不会怀疑——AI怎么突然开始访问奇怪的网址?它不是一直这样用的吗?

你以为的“省钱”,正在让你破产

很多开发者,尤其是个人项目、初创团队,为了省几美分的API调用费,选择免费中转服务。他们以为“反正只是调个GPT”,不会出事。但现实是:你省下的那点钱,可能远低于你被偷走的密钥、被勒索的服务器、被泄露的客户数据带来的损失。

我们采访了一位使用某“免费AI路由”服务的独立开发者。他的AI Agent负责自动处理客户订单、调用Stripe收款、同步Notion数据库。一个月后,他收到Stripe的异常登录警报——有人用他的密钥在菲律宾创建了50笔小额退款交易,总计2.3万美元。他查了日志,发现所有请求都经过一个叫“FastAIProxy”的免费服务。他删了服务,但钱追不回来了。

这不是个例。在GitHub上,已经有多个开源AI项目因依赖第三方路由,导致仓库被植入后门,项目被接管。

你该怎么做?别等出事才后悔

如果你现在还在用第三方路由器转发AI请求,立刻做这四件事:

- 直接连官方API:OpenAI、Claude、Gemini、Qwen……它们都提供官方API。别图便宜,别图省事。多花几美分,换的是安全。

- 删掉所有免费中转服务:包括那些在Hugging Face、CSDN、知乎上推荐的“一键接入”工具。它们没有安全团队,没有SLA,只有赚钱的动机。

- 启用请求签名和HTTPS双向认证:如果你必须自建路由(比如做内部系统集成),确保每条请求都带签名,服务端验证来源,拒绝无签名请求。

- 定期轮换密钥,监控异常行为:用工具(如AWS CloudTrail、Azure Monitor、GitHub Actions审计)记录AI调用的API行为。如果它突然访问了你从没授权的域名,立刻冻结。

这不是AI安全问题,是基础设施的溃烂

过去我们担心AI会写钓鱼邮件、会生成假新闻。但真正致命的,是底层的“管道”被污染了。AI再强,也只是个工具。如果工具的“电线”被剪断、被篡改,它就不再是你的助手,而是别人的傀儡。

Chaofan这篇论文不是警告,是揭幕。它让所有人看到:我们正站在一个危险的十字路口——AI应用爆发式增长,但支撑它的基础设施,却像一座没有门锁的仓库。

如果你是开发者,现在就去检查你的代码:你用的router是谁?它的源码公开吗?它的服务器在哪?它的隐私政策写的是什么?

如果你是投资人、产品经理、企业CTO——别再问“这个AI能省多少人力”,先问:“我们怎么保证它不会偷走客户数据?”

你的Agent,可能早已不是你的了。