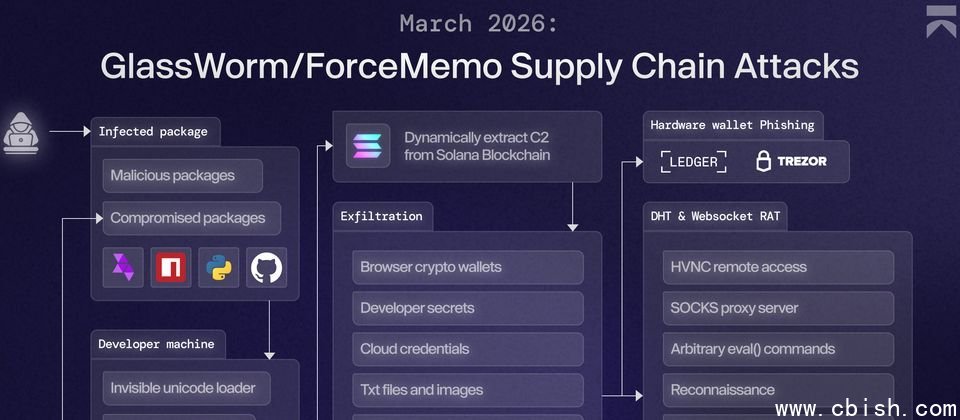

上周末,多家网络安全公司披露了蠕虫程序GlassWorm的最新攻击行动。开源恶意软件平台OpenSourceMalware指出,此次攻击同时针对四大开发生态系统:GitHub、NPM、VS Code和PyPI。最新调查发现,该蠕虫已开始将目标扩展至浏览器扩展程序。

3月18日,安全公司Aikido发出警告,称GlassWorm的供应链攻击再度升级,攻击者开始瞄准Chrome扩展程序,并在其中植入基于WebSocket的远程访问木马(RAT),进一步将感染范围扩大至终端用户环境。这一发现表明,攻击者正在全面渗透开发者生态,从开发环境延伸至终端用户设备。

此次攻击锁定开发者和用户常用的Chrome扩展程序,攻击者通过入侵或控制扩展程序的发布流程,在新版本中植入恶意代码,导致用户在安装或更新扩展时即被感染。

该恶意程序在浏览器加载扩展时自动执行,并通过Google日历与命令与控制(C2)服务器建立连接,使攻击者能够远程控制受感染设备。该RAT具备多项功能,包括绕过Chrome应用绑定加密机制、窃取浏览器账户密码,并内置HVNC模块,供攻击者远程访问受害者计算机。此外,黑客还通过特定二进制文件,试图对用户实施钓鱼攻击,盗取Ledger和Trezor等加密货币钱包。

Aikido指出,此类攻击尤其危险,因为浏览器扩展通常拥有高权限,可访问Cookie、浏览历史和网页内容,一旦被滥用,攻击者可进一步窃取登录凭证和敏感信息。

此外,GlassWorm延续其以往的攻击特征,采用高度隐蔽技术,例如代码混淆和延迟执行机制,以规避安全检测。部分样本还会通过远程服务器动态加载恶意模块,使攻击行为更具灵活性。

值得注意的是,黑客还计划针对React Native应用框架发起攻击。Aikido于3月16日发现,GlassWorm已感染两个适用于该框架的NPM包。若开发者不慎安装,其Windows凭证将被窃取,加密货币资产也可能被清空。这两个NPM包在过去一个月内被下载近13.5万次,影响范围可能十分广泛。