思科本周警告,其Catalyst SD-WAN Manager的两项近期披露的漏洞已遭实际攻击,呼吁用户尽快安装最新版本软件。

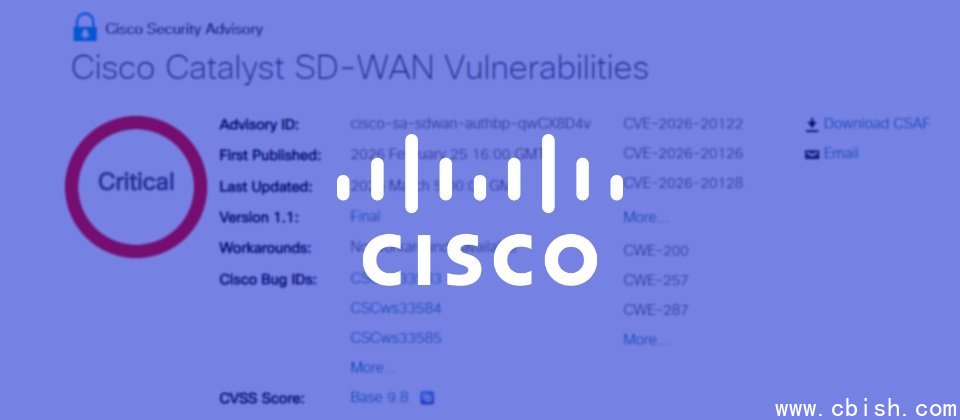

Catalyst SD-WAN Manager原名为SD-WAN vManage,是SD-WAN产品的管理仪表盘。思科上周发布了安全公告及Catalyst SD-WAN Manager的更新版本,修复了CVE-2026-20122、CVE-2026-20126、CVE-2026-20128、CVE-2026-20129和CVE-2026-20133共五个漏洞。本周思科补充信息称,其产品安全事件响应小组(PSIRT)确认CVE-2026-20122和CVE-2026-20128已被利用。

CVE-2026-20122是Catalyst SD-WAN Manager API接口文件处理不当的漏洞,经验证的远程攻击者可上传恶意文件至本地文件系统,并覆盖任意文件,CVSS风险评分为7.1。攻击前提是攻击者必须拥有有效的API只读(read-only)权限。

CVE-2026-20128为信息泄露漏洞,存在于Catalyst SD-WAN Manager的数据收集代理(Data Collection Agent,DCA)功能中,CVSS风险评分为5.5。低权限的已验证用户或攻击者可访问文件系统,读取包含DCA密码表的文件,从而访问其他系统并提升DCA用户权限。与CVE-2026-20122类似,该漏洞的攻击条件是攻击者必须具备有效的vmanage凭证。

思科已发布Catalyst SD-WAN Manager 20.18版本以修复上述两项漏洞。

其余已修复漏洞中,CVE-2026-20129最为严重,属于Catalyst SD-WAN Manager的身份验证绕过漏洞,原因是系统对用户请求的验证处理不当,CVSS风险评分为9.8。攻击者可发送伪造请求至SD-WAN Manager的API,成功利用后可在受影响设备上以netadmin权限执行代码。

CVE-2026-20126影响产品的REST API,经验证的低权限攻击者可通过发送特定API调用获取底层操作系统的root权限。CVE-2026-20133为文件系统访问限制不足漏洞,攻击者通过可访问的API可读取敏感信息。两漏洞的CVSS风险评分分别为7.8和7.5。

上周早些时候,思科还发布了安全更新,修复了CVE-2026-20127。该漏洞允许未经身份验证的攻击者绕过认证并获取管理员权限,CVSS风险评分为10分,且已被黑客组织UAT-8616用于实际攻击,相关攻击行为可追溯至2023年。