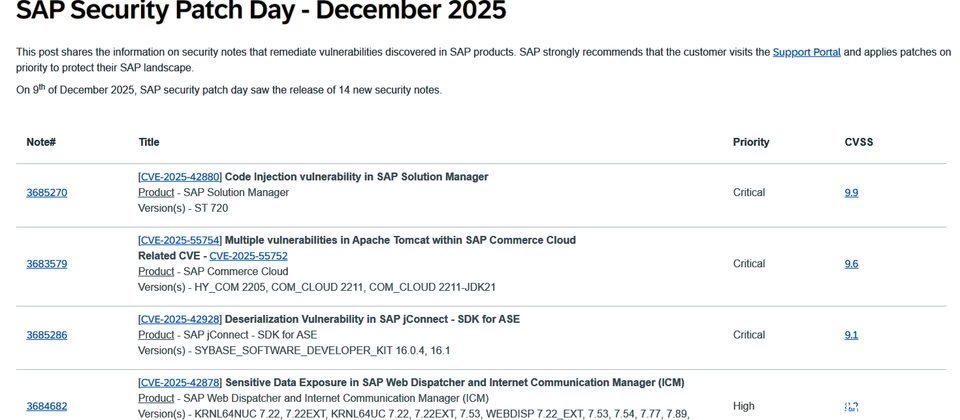

本周SAP发布了12月例行更新(安全补丁日),共修复了14个漏洞,其中CVE-2025-42880、CVE-2025-55754和CVE-2025-42928被评定为严重级别,引发广泛关注。

根据CVSS风险评分,最严重的漏洞是CVE-2025-42880,影响SAP Solution Manager,属于代码注入漏洞,CVSS评分为9.9(满分10分)。该漏洞源于输入缺乏有效过滤,经过身份验证的攻击者可通过调用特定的远程启用功能模块触发漏洞,注入恶意代码,从而完全控制系统,对系统的机密性、完整性和可用性造成高度威胁。安全厂商Onapsis长期跟踪SAP补丁更新并分析指出,SAP已为受影响的功能模块添加了适当的输入“净化”机制以缓解该漏洞。鉴于Solution Manager在SAP系统中的核心地位,Onapsis强烈建议IT人员尽快应用补丁。

第二个严重漏洞是CVE-2025-55754,影响云电商平台SAP Commerce Cloud,问题出现在该平台使用的Apache Tomcat组件中,属于控制序列处理不当的漏洞,风险评分为9.6。值得一提的是,SAP指出该漏洞与另一个Tomcat高危漏洞CVE-2025-55752相关,后者为路径遍历漏洞。

第三个严重漏洞CVE-2025-42928出现在SAP jConnect中,属于远程代码执行(RCE)漏洞,获得高权限的攻击者可利用特制输入触发漏洞,导致反序列化问题,CVSS风险评分为9.1。